ネットスコープ、2024年2月のサイバー脅威に関する統計を発表

マルウェアダウンロードに悪用されたクラウドアプリでGitHubが3位圏内に浮上マルウェア全体の49%が過去最多となる215種類のクラウドアプリからダウンロード

セキュアアクセスサービスエッジ(SASE)のリーディングカンパニーであるNetskope(以下、ネットスコープ)の調査研究部門でありクラウド関連の脅威を中心に独自のリサーチを行うNetskope Threat Labsは、Netskopeプラットフォームで追跡している重大なサイバー脅威について、2024年2月の統計を発表しました。この統計は、世界中の企業ユーザーが直面するアクティブな脅威について、戦略的で実行可能なインテリジェンスを提供することを目的としています。

概要

-

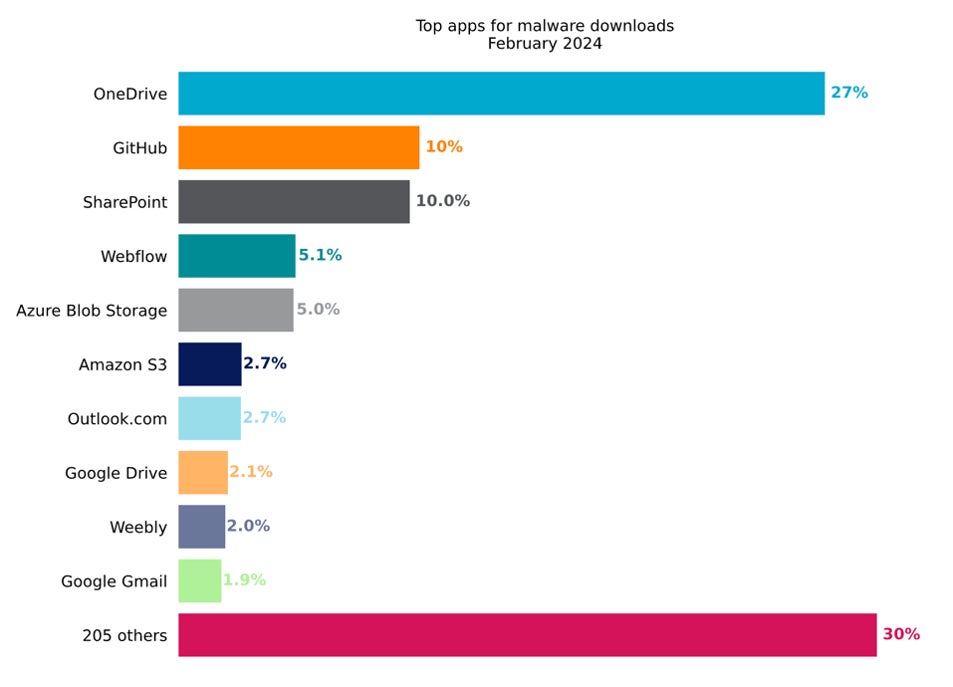

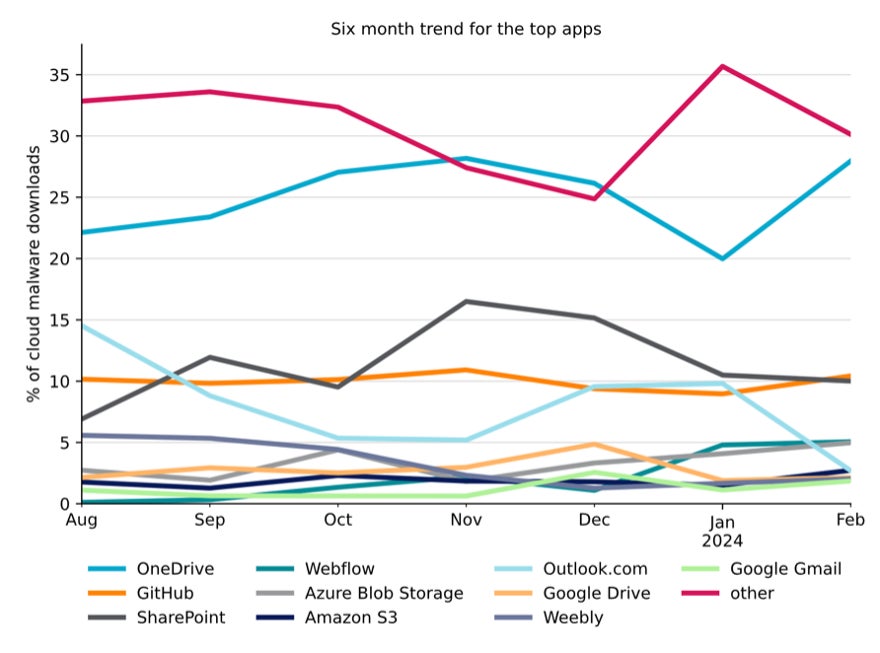

OneDriveとGitHubがマルウェアのダウンロードに使用されるクラウドアプリの上位にランクインし、GitHubがトップ3内に戻りました。この結果は、攻撃者がこれらのアプリを非常に好んでいることを示しています。

-

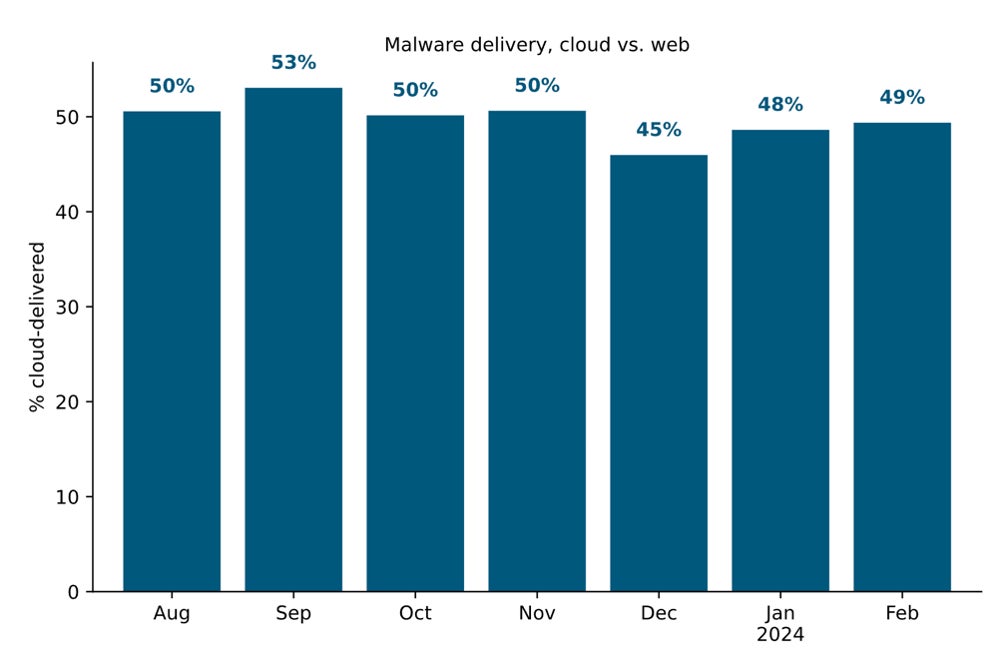

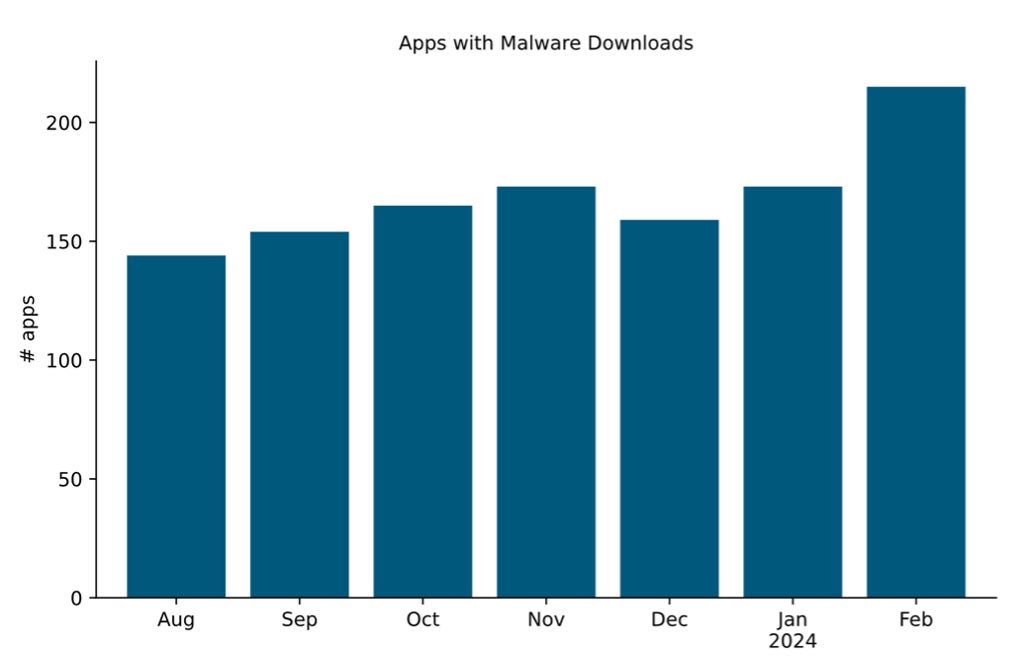

攻撃者はクラウドアプリを利用してマルウェアを配信することにより、検知回避の試みを続けています。2月にはマルウェアダウンロード全体の49%が、過去最多となる215種類のクラウドアプリからダウンロードされました。

-

2月に活動が確認されたマルウェアファミリーでは、バンキング型トロイの木馬マルウェアのGrandoreiro、RAT AdWind、そしてランサムウェアLockBitがリストの上位を占めています。

クラウドによるマルウェア配信

攻撃者は、一般的なクラウドアプリを介して悪意あるコンテンツを配信することで、検知を回避しようと試みています。マルウェアの配信にクラウドアプリを悪用することにより、主にドメインブロックリストやURLフィルタリングに依存するセキュリティ制御や、クラウドトラフィックを検査しないセキュリティ制御の回避が可能になります。2024年2月、HTTP/HTTPSマルウェアのダウンロード全体の49%は、一般的なクラウドアプリケーションから配信されました。過去6カ月にわたり、一般的なクラウドアプリからのマルウェアダウンロードの割合は50%前後で推移しています。

ネットスコープがマルウェアのダウンロードを検出したアプリの数は大幅に増加し、過去最高の215アプリに上りました。

すでに多くの企業に普及しているクラウドアプリを悪用することで、攻撃者は企業ユーザーへの攻撃を最大限に成功させることができます。最も普及している企業向けクラウドアプリであるMicrosoft OneDriveは、クラウドからのマルウェアダウンロード数において再びトップに立ち、6カ月以上にわたり首位となっています。

2023年の後半6カ月間に使用されたアプリとの比較において、上位10種に大きな変化はありません。GitHubはこれまで常にトップ10圏内でしたが、2023年11月以来初めて上位3位以内に戻りました。ポストエクスプロイトツール(攻撃者が侵入後の活動に利用するツール)のSharpHound、PEASS、Mimikatz、LaZagneなどは、多くの場合GitHubから直接ダウンロードされています。攻撃者はGitHubからのマルウェアダウンロードのために、RAWファイルへのGETリクエストやGitHub APIの使用など、多種多様なテクニックを用いています。

トップ10のリストは、攻撃者の手口、ユーザーの行動、組織のポリシーなどを反映するものとなっています。

上位のマルウェアファミリー

攻撃者は、セキュリティソリューションの回避、あるいはマルウェア機能の最新化を目的として、継続的に新たなマルウェアファミリーや既存のマルウェアの亜種を作り出しています。2024年2月、ネットスコープが検出したすべてのマルウェアダウンロードのうち62%は、新しいマルウェアファミリー、または過去6カ月間で確認されたことのない新たな亜種でした。残る38%は、過去6カ月に観測されたサンプルと同種のもので、現在も活動が確認されています。

以下は、2024年2月にネットスコープがブロックしたマルウェアおよびランサムウェアファミリーの上位のリストです。

-

バックドア型マルウェア「Zusy」(別名TinyBanker)は、Zeusのソースコードをベースとしたバンキング型トロイの木馬で、ウェブサイトへのコードインジェクションによる個人情報の窃取を目的としています。詳細

-

ダウンローダー「BanLoad」はJavaベースのダウンローダーで、様々なマルウェア、特にバンキング型トロイの木馬などのペイロードを配信するために広く使用されています。 詳細

-

インフォスティーラー「LaZagne」は、感染したデバイスからパスワードを盗むハッキングツールとして使用可能なパスワード回復ツールです。詳細

-

インフォスティーラー「RedLine」は、クレジットカード番号、パスワード、VPNやFTPの認証情報、ゲームアカウント、さらには暗号通貨ウォレットのデータなどのデータを盗むために設計されています。詳細

-

フィッシング「PhishingX」はフィッシングキャンペーンで被害者をフィッシングページに誘導するために利用される悪意あるPDFファイルです。

-

ランサムウェア「LockBit 3.0」 (別名Black)はランサムウェアLockBitの最新バージョンで、2019年に出現し、世界で最も多くの攻撃に関連するRaaSグループのひとつとなっています。詳細

-

RAT「AdWind」はキー入力のログ、機密情報の収集、他のペイロードのダウンロードや実行など、様々なアクションを実行できるRATです。詳細

-

トロイの木馬型マルウェア「Razy」は、一般的に正規のソフトウェアを装う悪質な広告を介して配信され、多くの場合、暗号通貨のデータを盗むために使用されます。詳細

-

トロイの木馬型マルウェア「Valyria」(別名POWERSTATS)は、悪意あるVBScriptsが埋め込まれた悪質なMicrosoft Officeドキュメントのファミリーで、通常は別の悪意あるペイロードを配信するために使用されます。詳細

-

トロイの木馬型マルウェア「Grandoreiro」は、ラテンアメリカ地域で活動するバンキング型トロイの木馬で、一般にブラジル、メキシコ、スペイン、ペルーの銀行を標的とし、機密性の高い銀行情報の窃取を目的としています。詳細

推奨事項

マルウェアを配信する際、攻撃者は常に、検知を回避し疑いを逃れようと試みてきました。過去6カ月間で攻撃者がより多く用いるようになった攻撃手法は、クラウドアプリを悪用してマルウェアを配信する手口、そしてマルウェアをPDFファイルにパッケージ化する手口です。Netskope Threat Labsは、これらの攻撃手法からの適切な保護を確実にするために、セキュリティ態勢の見直しをお勧めします。

-

あらゆるウェブトラフィックとクラウドトラフィックを含む、すべてのHTTPおよびHTTPSダウンロードを検査し、マルウェアがネットワークに侵入するのを防ぎましょう。ネットスコープのお客様は、次世代セキュアウェブゲートウェイ(SWG)ですべてのカテゴリーからのダウンロードおよびすべてのファイルタイプに対して適用される脅威対策ポリシーを設定できます。

-

ZIPファイルなどの一般的なアーカイブファイルに悪意あるコンテンツが含まれていないかどうか、セキュリティ制御が再帰的に検査していることを確認しましょう。ネットスコープの高度な脅威対策は、ISO、TAR、RAR、7Z、ZIPなどのアーカイブファイルのコンテンツを再帰的に検査します。

-

実行ファイルやアーカイブのようなリスクの高いファイルタイプが、ダウンロード前に静的解析と動的解析の両方を用いて検査されていることを確認しましょう。ネットスコープの高度な脅威対策をご利用のお客様は、ペイシェントゼロ・プロテクション・ポリシーを使用して、検査がすべて完了するまでダウンロードを保留することができます。

-

リスク領域を業務に必要なアプリとインスタンスのみに絞り込むために、組織で使用されていないアプリからのダウンロードをブロックするポリシーを設定しましょう。

-

新たに登録されたドメインや新しく観測されたドメインからの、すべての危険なファイルタイプのダウンロードをブロックしましょう。

上記の推奨事項に加えて、Remote Browser Isolation(RBI)テクノロジーは、「新たに観測されたドメイン(Newly Observed)」や「新たに登録されたドメイン(Newly Registered Domains)」など、よりリスクの高いカテゴリーに分類されるウェブサイトを訪問する必要がある場合に、追加の保護を提供できます。

本レポートについて

ネットスコープは、世界中の何百万ものユーザーに脅威対策とデータ保護を提供しています。本レポートに記載された情報は、事前に承認をいただいたネットスコープのお客様の一部に関連してNetskope Security Cloudプラットフォームが収集した、匿名化された利用データに基づくものです。本レポートにはネットスコープの次世代セキュアウェブゲートウェイ(SWG)によって検出された情報が含まれており、各脅威による影響の重要度は考慮されていません。本レポート内の統計は、2023年7月1日から2024年2月29日までの期間を対象としており、統計は攻撃者の戦術、ユーザーの行動、組織のポリシーを反映しています。

Netskope Threat Labsについて

業界屈指のクラウド脅威およびマルウェア研究者が在籍するNetskope Threat Labsは、企業に悪影響を及ぼす最新のクラウド脅威に対する発見、分析および防御策の設計を行なっています。クラウドフィッシング、詐欺、マルウェア配信、コマンド&コントロール、データの抜き出しやデータの暴露など、クラウド関連の脅威に関する独自のリサーチと詳細な分析を用いることで、同ラボは、ネットスコープのお客様を悪意ある脅威アクターから守り、研究、助言、ベストプラクティスを通じてセキュリティの世界的コミュニティに貢献しています。同ラボはシリコンバレーを始めとする世界各地で企業の設立・経営に携わった経験を持つセキュリティ研究者やエンジニアによって率いられており、本社を拠点に世界中に展開しています。同ラボの研究者は、DefCon、BlackHat、RSAなどを含む最も権威あるセキュリティ会議に定期的に参加し、登壇者およびボランティアとして尽力しています。

ネットスコープについて

SASEのグローバルリーダー企業であるネットスコープは、ゼロトラストとAI・MLのイノベーションを適用して、データ保護とサイバー脅威から組織を守ることを支援しています。高速で使いやすいNetskope Oneプラットフォームと特許取得済みゼロトラストエンジンは、場所を問わず、人、デバイス、データに最適なアクセスとリアルタイムのセキュリティを提供します。数千社のお客様が、ネットスコープとその強力なNewEdgeネットワークを信頼し、リスクを削減し、あらゆるクラウド、ウェブ、プライベートアプリケーションのアクティビティにわたって比類のない可視性を獲得しています。これにより、セキュリティとパフォーマンスをトレードオフなしに実現しています。詳しくは、netskope.com/jpをご覧ください。

本件に関する報道関係者からのお問い合わせ先

Netskope 広報事務局 (合同会社NEXT PR内)

TEL: 03-4405-9537 FAX: 03-6739-3934

E-mail: netskopePR@next-pr.co.jp

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像