S&J、RDPブルートフォース攻撃に対する新サービスを緊急リリース

サイバーセキュリティ脅威の一つであるRDP(Remote Desktop Protocol)ブルートフォース攻撃が増加、弊社の多くのお客様に攻撃の被害が急拡大していることを受け本サービスを緊急リリース

近年、サイバーセキュリティ脅威の一つであるRDP(Remote Desktop Protocol)ブルートフォース攻撃が増加しており、本年8月に入って弊社の多くのお客様において攻撃の被害が急拡大していることを受け、本サービスを緊急リリースすることにいたしました。

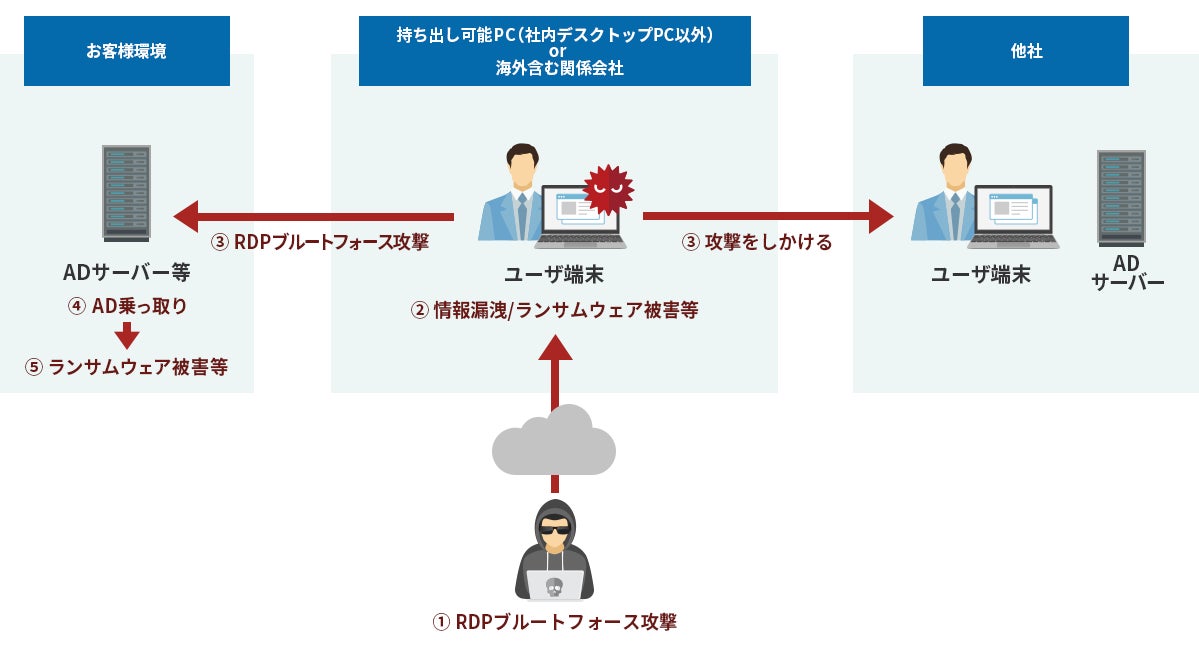

■RDPブルートフォース攻撃とは

RDPブルートフォース攻撃とは、テレワークなどでPCを外部で使用したときにグローバルIPアドレスが付与されるケースを狙って、第三者がそのグローバルIPアドレスに対してリモートデスクトップログインを不正に試行するものです。

被害の内容としては、RDPされたPCが保持している情報の漏洩やマルウェア感染、Active Directory(以下AD)環境では自社のドメインコントローラーが乗っ取られ、業務システムの停止やファイルが暗号化されるなどが報告されています。また、他社への攻撃の踏み台にされることによりサイバー攻撃の加害者となる危険性があります。どちらも企業にとって致命傷となるため、早期の発見と対策が必要です。

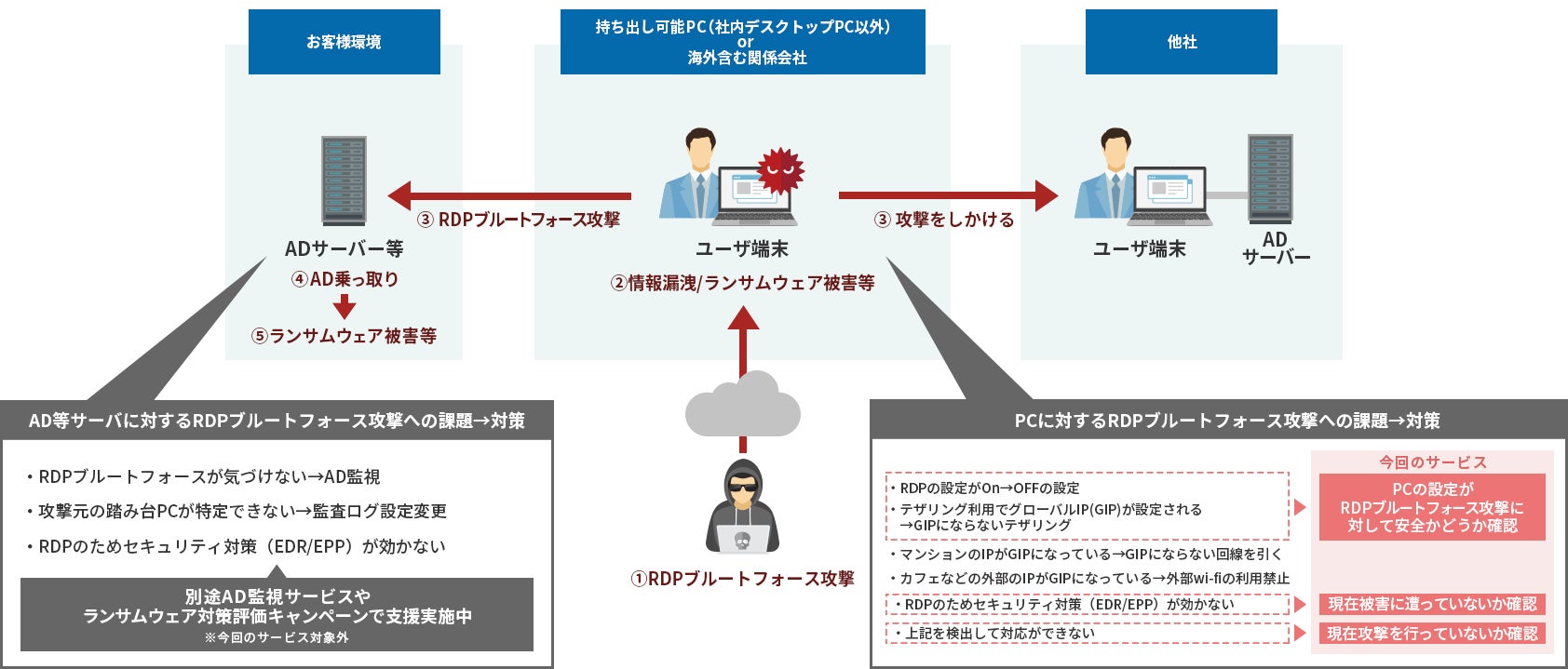

■RDPブルートフォース攻撃で被害に遭いやすい環境の特徴

RDPの設定が許可されている

社外からのテレワーク使用の際、グローバルIPアドレスが付与されたルーターを経由している

RDPブルートフォース攻撃を受けて社内もしくは社外の攻撃の踏み台となっていても気づけない環境

■『RDPブルートフォース攻撃侵害評価サービス』とは

本サービスは、RDPブルートフォース攻撃に対する設定不備や被害有無を特定するための独自開発ツールを用いて、全数調査を行うものです。本サービスを利用することで、持ち出し可能なPC(テレワーク端末を含む)のRDPブルートフォース攻撃による被害のリスクをチェックすることが可能となります。

提供価格:100万円〜

評価対象環境や台数、サービスプランによって価格は変わりますのでお問い合わせください

▼https://www.sandj.co.jp/bruteforce_evaluation/

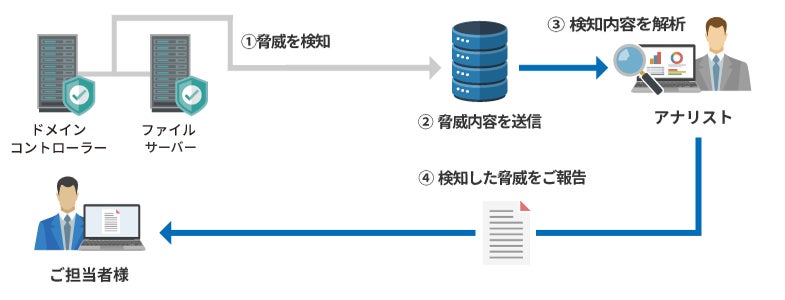

■『Active Directory監視サービス』も対策として有効です

一般的な運用やセキュリティ機能では極めて気づきづらい重要なWindowsサーバー(ドメインコントローラー/ファイルサーバー等)に対するRDPブルートフォース攻撃を、弊社の「Active Directory監視サービス」を導入することによりリアルタイム検知することも対策として有効です。

『Active Directory監視サービス』概要:

SIEMでは検知が困難な脅威(RDPブルートフォース攻撃、DCShadow、DCSync、Pass The Hash、Golden Ticket、BloodHoundなど。)を検知します。

重要なパッチ(Zerologon、SIGRed、PrintNightmareなど)の適用チェックを行います。

脅威を検知することで攻撃に対する対処をいち早く実施できます。

24時間365日体制で監視を行います。

検知した情報のみを送信するため、SIEMよりもログ量が格段に少なくなります。

不審な動作をしたアカウントは、はリモートでアカウントの無効化を行います (別途オプション)。

========================================

■本件に関するお問い合わせについて

https://www.sandj.co.jp/contact/

S&J株式会社 広報担当

TEL: 03-6205-8500(代表)

MAIL:pr@sandj.co.jp

========================================

■S&J株式会社について( https://www.sandj.co.jp/ )

本社 : 〒105-0003東京都港区西新橋2-4-12 西新橋PR-EX8階

設立日 : 2008年11月7日

資本金 : 4,865万円

代表者 : 代表取締役 三輪 信雄(みわ のぶお)

事業内容 : サイバー攻撃対策システムの開発及び運用、サイバー攻撃監視やセキュリティ診断、コンサルティング、インシデント対応などのサービス提供。

(S&Jは、自社開発の運用システム「SOC Engine®」により、効率的・効果的なセキュリティ運用サービスを提供しています。)

※本文中に記載されている会社名、製品名は、各社の登録商標または商標です。

すべての画像