RSA Quarterly Fraud Report Vol.107

RSAが観測したサイバー攻撃トレンド および「Telegramボットに注目する犯罪者」について解説

RSAは2003年よりオンライン犯罪対策サービス「RSA FraudAction」を提供しており(国内提供は2006年から)、トロイの木馬などマルウェア攻撃を検知し、フィッシングサイトを閉鎖しています。FraudActionの中核であるAFCC(Anti-Fraud Command Center:不正対策指令センター)は、今年で設立15年目を迎え、フロード・アナリストが24時間365日体制で数カ国語を駆使してマルウェア解析、犯罪手口の解明に従事しています。

本ニュースレターは、AFCCが定期的に公開しているインテリジェンスレポートからフィッシングやオンライン犯罪情報、統計情報をまとめたものです。犯罪者による金銭などの経済的な利得を目的とした攻撃、消費者を標的とした攻撃に関するデータと、RSA® Fraud & Risk Intelligenceチームによる分析を掲載しています。(2018年第4四半期版:2019年3月14日発行)

本ニュースレターは、AFCCが定期的に公開しているインテリジェンスレポートからフィッシングやオンライン犯罪情報、統計情報をまとめたものです。犯罪者による金銭などの経済的な利得を目的とした攻撃、消費者を標的とした攻撃に関するデータと、RSA® Fraud & Risk Intelligenceチームによる分析を掲載しています。(2018年第4四半期版:2019年3月14日発行)

- 犯罪の攻撃傾向: 2018年第4四半期

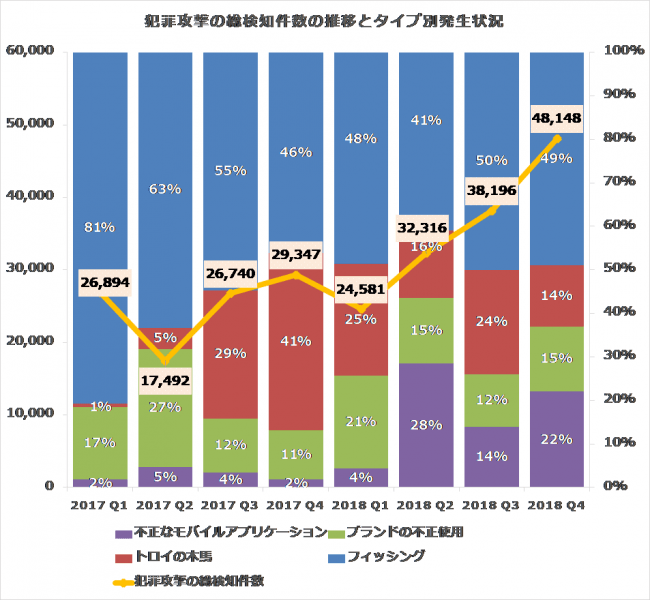

2018年第4四半期、RSAは全世界で48,148件の不正行為を検出しました。 フィッシング攻撃は、観測されたすべての詐欺攻撃の49%を占め、フィッシング攻撃の総件数は第3四半期から25%増加しました。

金融サービス利用者を狙ったマルウェアなどの攻撃の占める比率は、前四半期の12%から14%とわずかながら増加しました。 RSAは10,390件の不正なモバイルアプリケーションを検出しました。これは前四半期から11%増加し、不正攻撃全体の22%を占めています。

RSAは、2018年に検出したそれぞれの攻撃手法について前年対比で以下のような傾向を確認しています。

・フィッシング攻撃の総件数は67,843件で、2017年から12%増加しました。

・トロイの木馬による攻撃の総件数は22,489件で、2017年から8%増加しました。

・ソーシャルメディアおよびブランドを悪用した攻撃は22,686件で、2017年から43%増加しました。

犯罪攻撃の総検知件数の推移とタイプ別発生状況

犯罪攻撃の総検知件数の推移とタイプ別発生状況

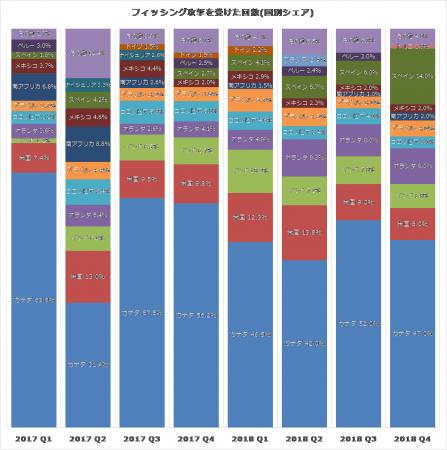

【フィッシング攻撃の対象となった国】

カナダ、スペイン、オランダがフィッシングの標的上位3カ国で、受けた攻撃は全体の70%を占めています。 2018年に初めて トルコがこのランキングに登場し、第4四半期にはフィッシング攻撃全体の1%を占めました。

最も大きな変化は、スペインのブランドを騙ったフィッシング攻撃の占める比率が前四半期の6%から14%に倍増し、フィッシング攻撃の標的ランキング第2位の常連である米国を退けたことです。スペインの組織を標的としたフィッシング攻撃が急増したのは、同国の金融機関で簡便な送金サービスが始まったことに起因している可能性があります。この例は、サイバー犯罪者が重大な出来事や市場の変化を利用しようとしていることを示しています。

フィッシング攻撃を受けた回数(国別シェア)

フィッシング攻撃を受けた回数(国別シェア)

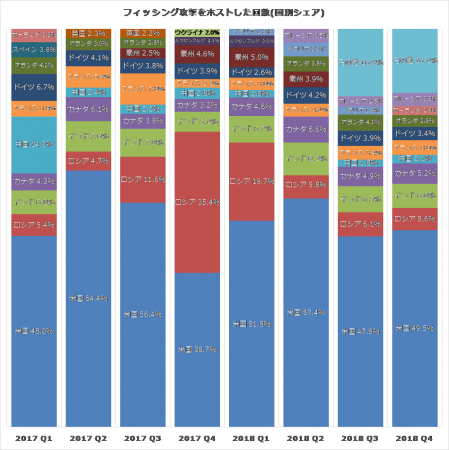

【フィッシング攻撃がホストされた国】

第4四半期、イタリアが上位10カ国から圏外に消えました。ポーランドは全体に占める割合はわずか2%ほどですが、代わりにランクインしています。フィッシング攻撃の50%が米国でホストされている傾向が続いています。

フィッシング攻撃をホストした回数(国別シェア)

フィッシング攻撃をホストした回数(国別シェア)

- 消費者を狙った犯罪の傾向:2018年第4四半期

ここで紹介する内容は、現在の消費者を取り巻く犯罪的環境の枠組みを包括的に捉え、金融とeコマースという二つの領域を横断的に注視して、オンライン犯罪にかかわる幅広い指標を追跡するもので、オンライン犯罪の傾向の特定を目指しています。

◆【クレジットカードを使った正規の取引と不正な取引の比較(eコマース・地域別)】についての解説は、https://www.rsa.com/ja-jp/company/news/20190314 をご参照ください。

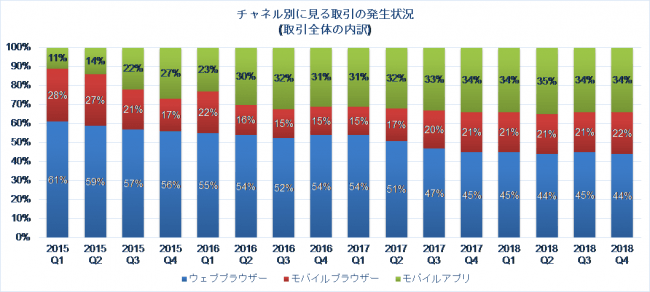

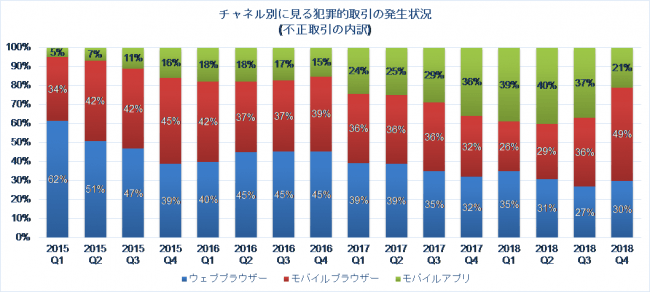

【チャネル別に見る犯罪的取引の発生状況】

出典: RSA® Fraud & Risk Intelligence Service、2015年1月 - 2018年12月

チャネル別に見る取引の発生状況(取引全体の内訳)

チャネル別に見る取引の発生状況(取引全体の内訳)

【取引方法】

2018年第4四半期、RSAが観測したモバイルブラウザーとアプリケーションを使った取引は、前四半期とほとんど変わらず56%でした。 モバイルチャネル(モバイルブラウザーとモバイルアプリケーション)のうち、特にモバイルアプリケーションを使った取引は過去3年間で急増しており、モバイルバンキングの採用は横ばいになり始めていると見られます。

チャネル別に見る犯罪的取引の発生状況(不正取引の内訳)

チャネル別に見る犯罪的取引の発生状況(不正取引の内訳)

【不正取引の方法】

モバイルチャネルにおける不正の広まりについては大きな変化が生じています。第4四半期、不正な金融取引の総件数は28%増加し、うち70%がモバイルチャネル(モバイルブラウザーとモバイルアプリケーション)で発生しています。モバイルブラウザー上での不正行為は第3四半期の36%から49%へと大幅に増加した一方で、モバイルアプリ上での不正取引は37%から21%に減少しました。この変化が一時的なのか、長期的なトレンドの一部なのかは明らかになっていません。 RSAはこれからも影響の監視を続けます。

前年同期比では、モバイルチャネルにおける不正取引が27%増加し、このチャネルを使った不正取引を好むサイバー犯罪者が増えています。

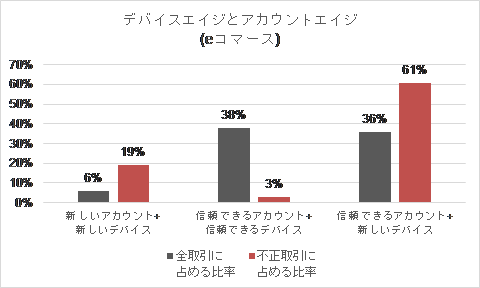

【デバイスエイジとアカウントエイジ】

出典: RSA Fraud & Risk Intelligence Service, 2018年10月-12月

分析

「デバイスエイジ」とは、デバイス(ノートPCやスマートフォンなど)が“本人によって利用された”と、RSA Fraud Platformが判断した期間の長さです。「デバイスエイジ」とは、“アカウントがログインなどして本人によって利用された“と、RSA Fraud Platformが判断した期間の長さです。このデータは、ログインまたは取引イベント中の誤検知や顧客との軋轢を最小限に抑えるためには正確なデバイス識別が重要であることを示しています。

eコマース

第4四半期のRSAでは、CNP(カード不在=番号盗用)不正取引が12%増加し、そのうち80%が新しいデバイス(前日以前に使われた実績の無いデバイス)によるものでした。番号盗用不正取引の被害金額の74%が信頼できるアカウントを使っています。このことは、犯罪者がアカウント乗っ取りあるいは資格情報再生攻撃を行っていることを示しています。被害者のアカウントにログインし乗っ取るために、不正アクセスによるデータ窃取で漏えいした資格情報を使うというものです。

デバイスエイジとアカウントエイジ(eコマース)

デバイスエイジとアカウントエイジ(eコマース)

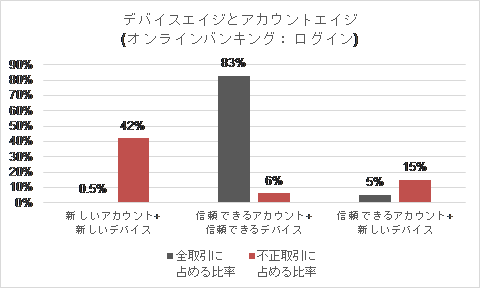

オンラインバンキング:ログイン

第4四半期に観察された全ログインのうち、新しいアカウントと新しいデバイスの組み合わせからのものは0.5%しかなく、不正行為の42%がこの組み合わせによるものでした。このパターンは、犯罪者が「現金化」工程の一環としてミュールアカウントを作るために盗まれた資格情報を悪用しようとしていることをしばしば示します。組織にとって、新しいアカウントの保護は、合成アイデンティティ詐欺と関連付けられることもあり、高リスクのシナリオとなります。

デバイスエイジとアカウントエイジ(オンラインバンキング:ログイン)

デバイスエイジとアカウントエイジ(オンラインバンキング:ログイン)

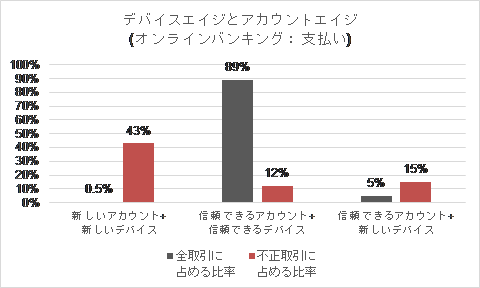

オンラインバンキング:支払い

ログインの犯行パターンと同様に、新しいアカウントと新しいデバイスの組み合わせによる正当な取引は1%に満たなかったものの、不正な取引に限定するとこの組み合わせによる取引が全体の43%を占めました。これは、第1四半期の21%から倍増したことになります。このことは、標的の口座から侵害された金融情報を使って支払いを実行するためのアカウントの乗っ取りが目立って増加していることを示しています。

デバイスエイジとアカウントエイジ(オンラインバンキング:支払い)

デバイスエイジとアカウントエイジ(オンラインバンキング:支払い)

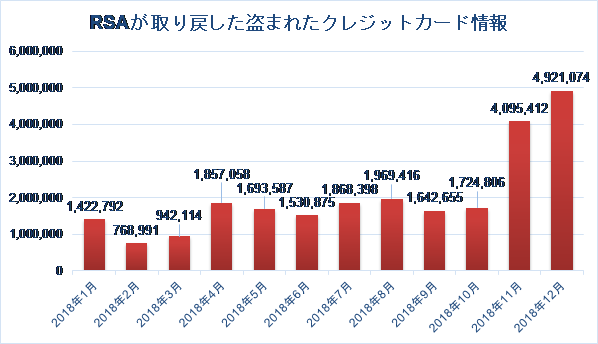

【盗まれたクレジットカード情報とRSAが取り戻した情報】

出典: RSA Fraud & Risk Intelligence Service, 2018年1月-12月

RSAが取り戻した盗まれたクレジットカード情報

RSAが取り戻した盗まれたクレジットカード情報

分析

2018年第4四半期、RSAはオンライン犯罪ストアなどの信頼に足る情報源から、重複無しの1,070万件を超える漏えいしたカードの情報及びカードのプレビューを確認しました。これは、第3四半期にRSAが取り戻したカード情報件数より96%増加したことを表しています。

取り戻すことができたカード情報の件数が増加した理由の一つには、第3四半期に確認されたフィッシング攻撃の増加が挙げられます。例年この時期、ショッピングシーズンである(ことから需要の増える)第4四半期に向けて、オンライン犯罪者達は新鮮なクレジットカード情報を仕入れようとするのです。同様に、犯罪者が新たに仕入れたストックの大半を売り払おうとして、犯罪者フォーラムで「Black Friday特売」や「Cyber Monday特売」の広告や投稿で宣伝をしたりもします。このため、侵害されたカード情報の販売件数が急増することは珍しいことではありません。

- 特集 : サイバー犯罪の自動化のためにTelegramボットに注目する犯罪者

最近まで犯罪者は、Telegramを主に組織でのグループとチャネルの構成に利用していました。グループは、すべてのメンバーが閲覧、返信、投稿できるチャットルームといえるでしょう。犯罪者が宣伝し、つながり、知識や窃取した情報を共有する場所で、ダークウェブ上でのフォーラムと似た役割を果たします。一方、チャネルはブログと似ています。管理者だけが投稿でき、一般のメンバーは閲覧しかできません。オンライン犯罪者は、チャネルを主に犯罪のためのサービスや製品をまとめて宣伝するときに使います。

Telegramボットには、サードパーティのアプリをTelegramプラットフォーム上で実行できるという人気の新機能があります。ファイルの自動変換、日々の天気予報や星占い、TO-DOリストの管理などができるようになり、メッセージング体験も拡張できます。

RSAは最近、オンライン犯罪者が自らの活動の利便性向上のために自動化に着目し、Telegramボットの活用が急増していることを確認しています。不正用オンラインストアでは、オンライン犯罪者がよく使う行為の自動化ツールや不正サービスを取り扱っています。こうした現象の拡大につながっている、今日利用可能な異なるタイプの不正用TelegramボットやFaaSのサービスメニューの事例を紹介します。

【Telegramボット】

@WALL_STREET_STORE_BOT

Wall Street Store Botは、Telegram上のクレジットカード情報ストアです。最初は、コマンド入力だけのボットでしたが、後に、口座残高や購入履歴情報を確認するためのユーザーフレンドリーなボタンタイプの機能も追加されています。最も価値があるのは、カードストアがその時点で有効可能なクレジットカード情報のファイル(HTML形式、PC向け、テキスト形式、モバイル向けが利用可能)をダウンロードできる「有効なカード」ボタンです。カードの詳細情報は、よくあるクレジットカードストアと同様に、フィルター機能の付いた表形式で画面に表示することもできます。利用者は、関心のあるカードIDをコピーし、それをボットチャットに入力すると、購入が完了します。

図1 不正フォーラムに掲載されているWall Street Storeのボット広告

図1 不正フォーラムに掲載されているWall Street Storeのボット広告

定評のあるクレジットカードストアならば備えているように、Wall Street Store Botにも、クレジットカードチェッカー、自動返金システム、購入を煽るユーザーランキングシステム、資金を追加するためのユーザー別のビットコインウォレットなどの機能が含まれています。ボット自体(の魅力)に加えて、ストアも年中無休のサポートチャネルを英語とロシア語で提供しています。カスタマーサービスのプラットフォームとしても、新着情報や更新情報を投稿するチャネルとしても使われています。

図2 エクスポートされた販売可能なカード情報ファイルのサンプル

図2 エクスポートされた販売可能なカード情報ファイルのサンプル

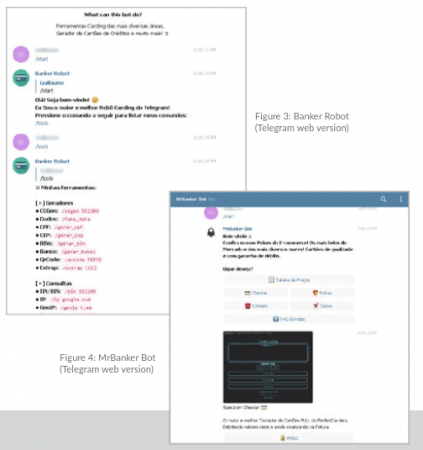

@BANKERROBOT

Banker Robotは、ポルトガル語圏のブラジル人にとても人気のある不正コミュニティ@PerfectCardersチャネルで人気の高い公式ボットです。オンライン犯罪者が日々の活動の中で必要とするツールや情報に簡単にアクセスできる汎用のボットです。「/tools」コマンドでプロキシ、Socks5、RDPのリストの取得、偽りの個人情報や銀行情報の生成機能といった、様々な無料の自動化サービスが表示されます。銀行識別情報、IPアドレス、郵便番号、暗号通貨の現在価値、クレジットカード番号の検証といった機能も含まれています。

@MRBANKERBOT

MrBankerボットは、 @PerfectCardersが提供している提供している別のボットで、主な機能はクレジットカードの販売、スペクトラムチェッカーへのアクセス、公式クレジットカードチェックなどです。利用料金は週単位なら60レアル(16USドル)、月単位なら250レアル(65USドル)です。

図3 Banker Robot(Telegramウェブ版)、図4 MrBankerBot(Telegramウェブ版)

図3 Banker Robot(Telegramウェブ版)、図4 MrBankerBot(Telegramウェブ版)

@SALEBHFBOT

BHF 販売 ボットは、2018年2月に登場したボットで、著名なロシアのハッキングフォーラムBHFのリストを簡単に検索できるようになっています。検索用のカテゴリーには以下があります。

・両替

・デビットカード、ウォレット、SIM

・自家製ソフトウェアの販売

・プロキシ、Socks、専用サーバー、VPN

・アカウントやクーポンの販売

・専門家の検索

・仕事の検索

図5 BHF 販売ボット(Telegramウェブ版)

図5 BHF 販売ボット(Telegramウェブ版)

ROSKOMNADZOR SERVICE(@RSKMBOT)

Roskomnadzorは、ロシア語圏のオンライン犯罪者が不正コミュニティに提供しているTelegramボットやオンラインウェブストアのためのレンタルサービスです。このサービスは、カスタマーサービス、テクニカルサポート、新着・更新情報、クーポンも提供する公式ウェブサイトと多くのTelegramチャネルを持ち、非常に高く評価されている不正行為に関するフォーラムやマーケットプレイスで頻繁に宣伝が行われています。

図6 ロシアの地下でのRoskomnadzorサービス広告、図7 ロシアの地下でのRoskomnadzorサービス広告

図6 ロシアの地下でのRoskomnadzorサービス広告、図7 ロシアの地下でのRoskomnadzorサービス広告

注文は、以下のオプションの中からプランを選んだ上で、専用のTelegramボットを介して行います。

ホワイトテーマ……月額6ドル

・取引できる品目: あらゆる種類のアカウント情報、クレジットカード、ID、仮想ウォレット、偽造または窃取文書(例:パスポート、証明書、保険)

・取引できない品目:ボットのコントロールパネル、過激派関連品目、爆発物、武器、薬、放射性物質、賭博関連機材など

ブラックテーマ……月額80ドル+ 月間売上の1%

・取引できる品目:ハードウェア(スキマーなど)、違法物質など

・取引できない品目:ボットのコントロールパネルと過激派関連品目

サービスの利点は次のとおりです。

・ブロックされた場合の無料交換

・個人向け"防弾"サーバー

・(匿名化のための)トラフィックの完全な暗号化

・ユーザー、販売商品、カテゴリーの数量に関する詳細な統計情報

・クーポンと割引

・中断のない高可用サーバー

・統合された暗号通貨支払い受領システム

・直感的なデザインのコントロールパネル

・Telegramボットのレンタル開始時にドメイン付きのオンラインウェブストアを進呈

このサービスは、利用希望者が操作性を試すためのデモ用のストアボット(@Lease24Bot)やデモ用のウェブストアを用意しています。

まとめ

RSAが初めてソーシャルメディアに世界規模のサイバー犯罪が広がっていると報告したのは、2016年、Facebook上に存在する500以上の不正目的のグループを報告したときのことでした。2018年には、Telegramをはじめとするソーシャルメディアプラットフォームに対するサイバー犯罪の拡がりを強調した続報を発表しました。犯罪者にとっての「ワンストップショップ」として勢いと評価を増しているTelegramにより、この傾向は進化を続けています。

Telegramボットの使用は、サイバー犯罪者による不正な活動のためのソーシャルメディアや他の人気プラットフォームの利用が増えていることだけでなく、犯行の自動化のためにAIのような先進技術が活用されていることも示しています。

Telegramボットストアには、犯罪者にいくつかの大きな利点があります。ホストやドメインを登録する必要がないだけでなく、DDoS攻撃に代表されるウェブサイトに影響を与える恐れのある様々なセキュリティ上の問題もほとんど影響ありません。Telegramのプラットフォームを使用すれば、犯罪者は自分のWebサイトを法執行機関から保護したり、隠したりする必要がなくなります。

Telegramボットは不正な手口としては比較的新しいものですが、2019年、この傾向はより勢いを増すことが見込まれています。RSAのインテリジェンスアナリストは、今後もこのようなソーシャルメディアプラットフォームを監視し、新たな詐欺の脅威が発生したときには、それに応じて一般の人々にアドバイスしていくでしょう。RSAのインテリジェンスアナリストは、Telegramやその他のソーシャルメディアプラットフォームの監視と、新たな不正脅威の増大に伴う必要な公共機関に対する助言を続けていきます。

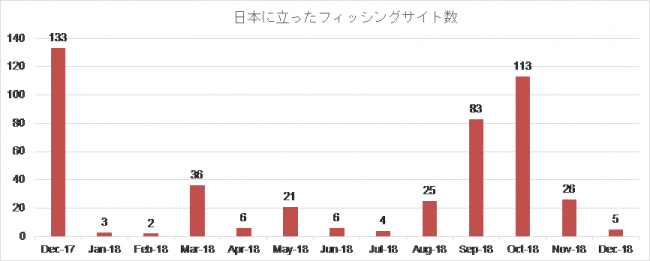

- 日本でホストされたフィッシングサイト(月次推移)

日本に立ったフィッシングサイト数

日本に立ったフィッシングサイト数

個別の攻撃では、三井住友銀行やゆうちょ銀行、大手クレジットカード会社などの金融機関やAmazon、Apple、LINE、PayPalを騙った攻撃に対する注意喚起が引き続き出ています。

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザーログイン既に登録済みの方はこちら

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像