ALSI、横浜国立大学の独自ハニーポットシステムによって新たに発見可能となった脅威対策データの提供を8月20日から受け、サイバー攻撃対策の確実性を向上

~セキュリティインシデントの発生を未然に防ぐ~

| 提供開始日 | 2020年8月20日より提供開始。 ALSIのWebフィルタリング製品へは順次提供 |

| ターゲット | 企業、教育機関、官公庁、自治体、金融機関など |

| 詳細情報URL | https://www.alsi.co.jp/security/ |

■独自のハニーポットシステムによる脅威対策データの検知

インターネット上の不正行為によって発生する情報漏洩やシステムへの攻撃によるダメージ発生などの対策として、不正行為の検知や攻撃観測などを行うために、ハニーポット環境を用意して検知し脅威対策データとしています。しかし、攻撃パターンの複雑化や生存期間の短いマルウェアの出現などで、従来のハニーポットシステムでは、検知できない脅威が増えています。

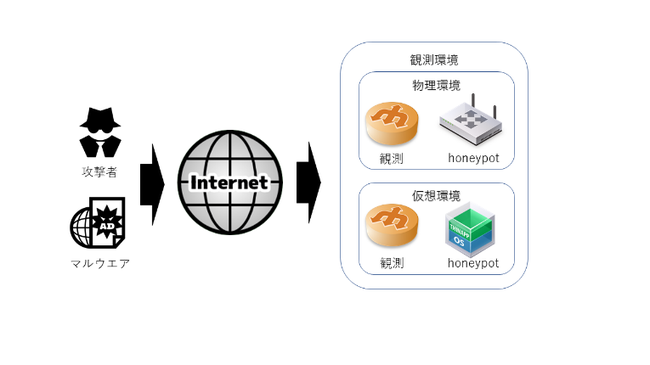

横浜国立大学大学院環境情報研究院/先端科学高等研究院の吉岡准教授は、実環境での攻撃を観測する目的のIoT機器を利用したハニーポットと、多くの攻撃を観測する目的の仮想環境を利用したハニーポットを新たに開発、これらの組み合わせにより従来のシステムでは観測が困難であった不正リクエストの観測、検知を可能にし、より広範囲で即時性の高い脅威対策データの提供が可能となりました。

■新たに発見可能となった脅威対策データのフィルタリングシステムへの提供

ALSIでは、吉岡准教授の協力を得て、先進的なハニーポットシステムにて観測、検知された脅威対策データの供給を受け、ALSI提供のフィルタリングシステムへ提供することで、フィルタリングユーザーのマルウェア感染を防ぐほか、すでに感染しているPCからの通信もブロックすることで、情報漏洩の被害を未然に防ぎます。今回提供を受けるデータは、従来の方式に比べて、月間で2,300件以上が新規に発見されており、より確実な対応が実施されることで、フィルタリングユーザーは、これまで以上にインターネット上の脅威から守られることになります。

■先進的なハニーポットシステムの概要

(1)物理環境による実環境での攻撃検知

複数のIoT機器を利用し、大量のIPアドレスを使用した観測活動を実現しています。これにより多様な実環境を持つことで、いままでは検知できなかった攻撃を検知できるようになりました。

(2)仮想環境によるより多くの攻撃検知

仮想環境による大量のポート番号での待ち受けを行い、かつ、通信に対する適切な応答を返す事により、一般的なポート以外のポート(Highポート)などへの攻撃の観測に成功しています。

本システムは、国立研究開発法人情報通信研究機構(NICT)委託研究の「Web媒介型攻撃対策技術の実用化に向けた研究開発」による吉岡克成准教授の研究成果です。TelnetやHTTPなどのプロトコルを利用し攻撃対象への侵入を試み、マルウェアのダウンロードを行い感染する活動や、その攻撃を隠蔽するために生存期間が短いダウンロードサイトを利用した感染活動など、過去に検出困難であった活動が本研究で観測されるようになりました。また危険性が非常に高いリモートからコマンドを実行させる攻撃も観測されており、このような攻撃により利用者のPCがBotなどのマルウェアに感染し、Botネットワークが構成され攻撃に加担させられるリスクが高まっています。

これらの攻撃への対策としては、本システムのようなハニーポットで観測された新しい情報をWebフィルタリングのようなセキュリティ対策製品へ迅速に情報適用する事が重要となります。

【吉岡克成 准教授】

横浜国立大学 大学院環境情報研究院/先端科学高等研究院 准教授。サイバーセキュリティ、特にIoTにおけるサイバー攻撃の観測や対策に取り組む。総務省 サイバーセキュリティタスクフォース等、政府有識者委員を多数務める。2009年に科学技術分野の文部科学大臣表彰科学技術賞、2016年に産学官連携功労者表彰総務大臣賞、2017年に情報セキュリティ文化賞を受賞。

※掲載されている会社名及び商品名は各社の商標または登録商標です。

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像