チェック・ポイント・リサーチ、最新のレポートで警告 運送会社DHLがなりすましの標的にされたブランド第1位

2022年第3四半期のブランド フィッシングレポートを公開、サイバー犯罪者が個人情報を窃取するため最も頻繁になりすましに利用しているブランドのリストを発表

カリフォルニア州サンカルロス 2022年10月24日 – 包括的なサイバーセキュリティソリューションプロバイダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、2022年第3四半期のブランド フィッシングレポートを公開しました。本レポートでは7月~9月の四半期間を対象に、サイバー犯罪者が個人情報や決済の認証情報を窃取するため、最も頻繁になりすましに利用したブランドを発表しています。

2022年の第1・第2四半期、最もなりすましの標的とされたブランドはLinkedInでした。しかし、この第3四半期に首位に立ったのは運送会社のDHLであり、全世界のフィッシング詐欺のうち22%を占めています。2位にはMicrosoft(16%)がランクインし、LinkedInは3位まで順位を落としました。LinkedInがフィッシング詐欺全体に占める割合は、第1四半期の52%、第2四半期の45%に比べ、11%にとどまっています。物流の最大手であるDHLへのなりすましの増加は、第3四半期が始まるほんの数日前に同社が警告< https://www.dhl.com/gb-en/home/important-information/phishing-attack-shipping-fee.html >を発したように、世界的な大規模詐欺とフィッシング攻撃が一因となった可能性があります。また、9月に報告された「ブルーバッジ(認証バッジ)」関連のフィッシングキャンペーン< https://www.bleepingcomputer.com/news/security/thousands-lured-with-blue-badges-in-instagram-phishing-attack/ >の影響から、今期はInstagramが初めてトップ10に入りました。

運送業界は、テクノロジー業界に次いでブランドフィッシングが多い業界のひとつです。小売業界が一年で最も忙しくなる今後に向け、脅威アクターがオンラインショッピング利用者からの搾取に向けた攻勢を強めると予想されるため、CPRは運送業関連の詐欺に対する監視を継続します。

チェック・ポイントのデータリサーチグループマネージャー、オマー・デンビンスキ―(Omer Dembinsky)は、次のように述べています。

「フィッシングは、ユーザーを操りまたは騙すために行われるソーシャルエンジニアリングの典型です。大部分のセキュリティインシデントで用いられ、脅威ベクトルとしてますます一般的になっています。第3四半期にはLinkedInに関連するフィッシング攻撃の数が劇的に減少しました。これは、サイバー犯罪者が成功のチャンスを増やすため戦略を頻繁に変えるという事実を想起させます。とはいえ、LinkedInは依然として3番目に多くなりすまされているブランドであり、私たちは全ユーザーに対し、LinkedInを装ったメールやその他のコミュニケーションへの注意を呼びかけています。DHLが最もなりすまされやすいブランドとなった今、荷物が届く予定がある人は、配送状況や通知の確認を公式ウェブサイトに直接アクセスして行うことが最も重要です。いかなるメールも、情報を共有するよう求められる場合には特に、信用してはいけません」

ブランドフィッシング攻撃では、サイバー犯罪者は本物とよく似たドメイン名やURL、ウェブサイトのデザインなどを使用することにより、著名なブランドの公式ウェブサイトの模倣を試みます。偽のウェブサイトへのリンクは標的とするユーザーへの電子メールやテキストメッセージで送られてきたり、ウェブ閲覧中にリダイレクトされたり、あるいは不正なモバイルアプリがきっかけとなって誘導される場合もあります。偽のウェブサイトは多くの場合、ユーザーの認証情報や決済情報、その他の個人情報の窃取を目的とする記入フォームを含んでいます。

2022年第3四半期 ブランドフィッシングの標的上位

以下は、ブランドフィッシング攻撃に利用されたブランドの総合ランキング上位です。

1. DHL (世界のフィッシング攻撃全体のうち22%に関連)

2. Microsoft (16%)

3. LinkedIn (11%)

4. Google (6%)

5. Netflix (5%)

6. WeTransfer (5%)

7. Walmart (5%)

8. WhatsApp (4%)

9. HSBC (4%)

10. Instagram (3%)

DHLを装ったフィッシングメール – アカウント窃取の例

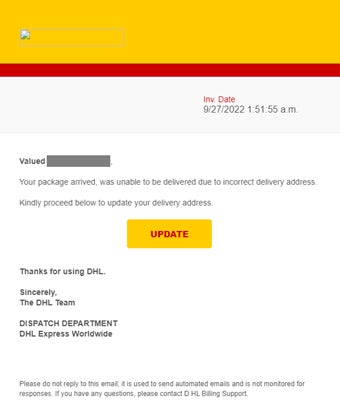

2022年第3四半期、DHLのブランド名を利用したフィッシング攻撃の一部に、「info@lincssourcing[.]com」というウェブメールアドレスから送信された悪質なフィッシングメールが確認されました。このメールは送信元が「DHL Express」であるかのように偽装され、メールの件名には「Undelivered DHL(Parcel/Shipment)」(DHL未配達通知、小包/配送)、本文(画像1参照)には被害者に悪質なリンクをクリックさせるため、被害者宛の配送物があり配送先住所を更新すれば届くという主旨のメッセージを含んでいます。このリンクをクリックすると「https://bafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]link/dshby[.]html/」というURLの悪質な偽ウェブサイト(画像2参照)に誘導され、被害者はユーザー名とパスワードの入力を要求されます

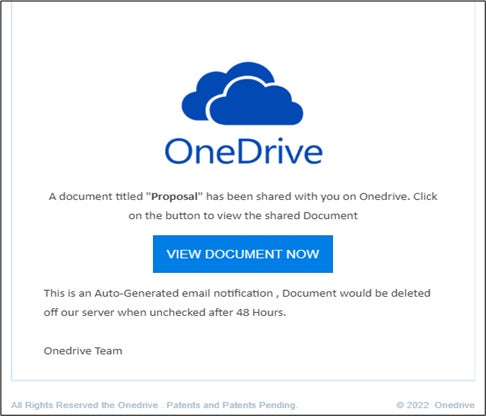

次のフィッシングメールでは、ユーザーのMicrosoftアカウント情報の窃取が狙われています。このメール(画像3参照)は送信者名を「OneDrive」と偽り、ウェブメールアドレス「websent@jointak.com.hk」から送信されています。件名には 「A document titled ‘Proposal’ has been shared with you on Onedrive (“提案書”という名前のドキュメントがOnedrive上であなたに共有されました)」と書かれており、攻撃者は「Proposal(提案書)」というタイトルの重要な文書がOneDrive上で共有されたとして、被害者が悪意あるリンクをクリックするよう誘導を試みています。この悪意あるリンク「https://mail-supp-365[.]herokuapp[.]com/」はユーザーをMicrosoftのウェブアプリを装う不正なログインページ(画像4参照)にリダイレクトさせ、アカウントパスワードの入力を求めます。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud < https://www.checkpoint.com/infinity-vision/threatcloud/ >に保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

Twitter: https://twitter.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、世界各国の政府機関や企業など、あらゆる組織に対応するサイバーセキュリティソリューションを提供するリーディングカンパニーです。Check Point Infinityの各ソリューションはマルウェアやランサムウェアを含むあらゆる脅威に対して業界トップクラスの捕捉率を誇り、第5世代のサイバー攻撃から企業や公共団体を守ります。Infinityは、企業環境に妥協のないセキュリティを提供し第5世代の脅威防御を実現する4つの柱で構成されています。リモートユーザー向けのCheck Point Harmony、クラウドを自動的に保護するCheck Point CloudGuard、ネットワーク境界を保護するCheck Point Quantum、そして防止優先のセキュリティオペレーションスイート、Check Point Horizonです。チェック・ポイントは10万を超えるあらゆる規模の組織を守っています。チェック・ポイント・ソフトウェア・テクノロジーズの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・Twitter: https://twitter.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

2022年の第1・第2四半期、最もなりすましの標的とされたブランドはLinkedInでした。しかし、この第3四半期に首位に立ったのは運送会社のDHLであり、全世界のフィッシング詐欺のうち22%を占めています。2位にはMicrosoft(16%)がランクインし、LinkedInは3位まで順位を落としました。LinkedInがフィッシング詐欺全体に占める割合は、第1四半期の52%、第2四半期の45%に比べ、11%にとどまっています。物流の最大手であるDHLへのなりすましの増加は、第3四半期が始まるほんの数日前に同社が警告< https://www.dhl.com/gb-en/home/important-information/phishing-attack-shipping-fee.html >を発したように、世界的な大規模詐欺とフィッシング攻撃が一因となった可能性があります。また、9月に報告された「ブルーバッジ(認証バッジ)」関連のフィッシングキャンペーン< https://www.bleepingcomputer.com/news/security/thousands-lured-with-blue-badges-in-instagram-phishing-attack/ >の影響から、今期はInstagramが初めてトップ10に入りました。

運送業界は、テクノロジー業界に次いでブランドフィッシングが多い業界のひとつです。小売業界が一年で最も忙しくなる今後に向け、脅威アクターがオンラインショッピング利用者からの搾取に向けた攻勢を強めると予想されるため、CPRは運送業関連の詐欺に対する監視を継続します。

チェック・ポイントのデータリサーチグループマネージャー、オマー・デンビンスキ―(Omer Dembinsky)は、次のように述べています。

「フィッシングは、ユーザーを操りまたは騙すために行われるソーシャルエンジニアリングの典型です。大部分のセキュリティインシデントで用いられ、脅威ベクトルとしてますます一般的になっています。第3四半期にはLinkedInに関連するフィッシング攻撃の数が劇的に減少しました。これは、サイバー犯罪者が成功のチャンスを増やすため戦略を頻繁に変えるという事実を想起させます。とはいえ、LinkedInは依然として3番目に多くなりすまされているブランドであり、私たちは全ユーザーに対し、LinkedInを装ったメールやその他のコミュニケーションへの注意を呼びかけています。DHLが最もなりすまされやすいブランドとなった今、荷物が届く予定がある人は、配送状況や通知の確認を公式ウェブサイトに直接アクセスして行うことが最も重要です。いかなるメールも、情報を共有するよう求められる場合には特に、信用してはいけません」

ブランドフィッシング攻撃では、サイバー犯罪者は本物とよく似たドメイン名やURL、ウェブサイトのデザインなどを使用することにより、著名なブランドの公式ウェブサイトの模倣を試みます。偽のウェブサイトへのリンクは標的とするユーザーへの電子メールやテキストメッセージで送られてきたり、ウェブ閲覧中にリダイレクトされたり、あるいは不正なモバイルアプリがきっかけとなって誘導される場合もあります。偽のウェブサイトは多くの場合、ユーザーの認証情報や決済情報、その他の個人情報の窃取を目的とする記入フォームを含んでいます。

2022年第3四半期 ブランドフィッシングの標的上位

以下は、ブランドフィッシング攻撃に利用されたブランドの総合ランキング上位です。

1. DHL (世界のフィッシング攻撃全体のうち22%に関連)

2. Microsoft (16%)

3. LinkedIn (11%)

4. Google (6%)

5. Netflix (5%)

6. WeTransfer (5%)

7. Walmart (5%)

8. WhatsApp (4%)

9. HSBC (4%)

10. Instagram (3%)

DHLを装ったフィッシングメール – アカウント窃取の例

2022年第3四半期、DHLのブランド名を利用したフィッシング攻撃の一部に、「info@lincssourcing[.]com」というウェブメールアドレスから送信された悪質なフィッシングメールが確認されました。このメールは送信元が「DHL Express」であるかのように偽装され、メールの件名には「Undelivered DHL(Parcel/Shipment)」(DHL未配達通知、小包/配送)、本文(画像1参照)には被害者に悪質なリンクをクリックさせるため、被害者宛の配送物があり配送先住所を更新すれば届くという主旨のメッセージを含んでいます。このリンクをクリックすると「https://bafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]link/dshby[.]html/」というURLの悪質な偽ウェブサイト(画像2参照)に誘導され、被害者はユーザー名とパスワードの入力を要求されます

画像1:「Undelivered DHL(ParcelShipment)」という件名の悪質なメール

画像1:「Undelivered DHL(ParcelShipment)」という件名の悪質なメール

![画像2: 偽装されたログインページ “httpsbafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]linkdshby[.]html”](https://prcdn.freetls.fastly.net/release_image/21207/153/21207-153-52a034802b518abad0d12bd46885e3d5-414x238.png?format=jpeg&auto=webp&quality=85&width=1950&height=1350&fit=bounds) 画像2: 偽装されたログインページ “httpsbafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]linkdshby[.]html”

画像2: 偽装されたログインページ “httpsbafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]linkdshby[.]html”

OneDriveを装ったフィッシングメール – アカウント窃取の例

次のフィッシングメールでは、ユーザーのMicrosoftアカウント情報の窃取が狙われています。このメール(画像3参照)は送信者名を「OneDrive」と偽り、ウェブメールアドレス「websent@jointak.com.hk」から送信されています。件名には 「A document titled ‘Proposal’ has been shared with you on Onedrive (“提案書”という名前のドキュメントがOnedrive上であなたに共有されました)」と書かれており、攻撃者は「Proposal(提案書)」というタイトルの重要な文書がOneDrive上で共有されたとして、被害者が悪意あるリンクをクリックするよう誘導を試みています。この悪意あるリンク「https://mail-supp-365[.]herokuapp[.]com/」はユーザーをMicrosoftのウェブアプリを装う不正なログインページ(画像4参照)にリダイレクトさせ、アカウントパスワードの入力を求めます。

画像3:「A document titled ‘Proposal’ has been shared with you on Onedrive」という件名の悪質なメール

画像3:「A document titled ‘Proposal’ has been shared with you on Onedrive」という件名の悪質なメール

![画像4:不正なログインページ (httpsmail-supp-365[.]herokuapp[.]com)](https://prcdn.freetls.fastly.net/release_image/21207/153/21207-153-af5e764254ca684f2ee402c6690e52bd-353x262.png?format=jpeg&auto=webp&quality=85&width=1950&height=1350&fit=bounds) 画像4:不正なログインページ (httpsmail-supp-365[.]herokuapp[.]com)

画像4:不正なログインページ (httpsmail-supp-365[.]herokuapp[.]com)

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud < https://www.checkpoint.com/infinity-vision/threatcloud/ >に保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

Twitter: https://twitter.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、世界各国の政府機関や企業など、あらゆる組織に対応するサイバーセキュリティソリューションを提供するリーディングカンパニーです。Check Point Infinityの各ソリューションはマルウェアやランサムウェアを含むあらゆる脅威に対して業界トップクラスの捕捉率を誇り、第5世代のサイバー攻撃から企業や公共団体を守ります。Infinityは、企業環境に妥協のないセキュリティを提供し第5世代の脅威防御を実現する4つの柱で構成されています。リモートユーザー向けのCheck Point Harmony、クラウドを自動的に保護するCheck Point CloudGuard、ネットワーク境界を保護するCheck Point Quantum、そして防止優先のセキュリティオペレーションスイート、Check Point Horizonです。チェック・ポイントは10万を超えるあらゆる規模の組織を守っています。チェック・ポイント・ソフトウェア・テクノロジーズの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・Twitter: https://twitter.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザーログイン既に登録済みの方はこちら

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像