チェック・ポイント・リサーチ、中東情勢の緊張拡大に乗じた中国関連APTアクター「Camaro Dragon」の活発化を確認

カタールを狙う複数の攻撃キャンペーンから、中東地域での中国関連の諜報活動における迅速な変化の可能性を分析

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point® Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、中東地域における緊張が拡大する中で、中国に関連するAPTアクターの活動増加が確認されたことを報告しました。

概要

-

中東地域における最近の緊迫した情勢を受け、CPRは同地域で、特にカタールを標的とした中国関連のAPTアクターによる活動の増加を確認しました。

-

中国関連の脅威アクター「Camaro Dragon」は、カタールの標的に対するPlugXマルウェア亜種の展開を試みました。これは、中東情勢激化の端緒となった米国の「エピック・フューリー作戦」開始からわずか1日以内に発生しています。

-

攻撃者は、中東で進行する戦争を利用し、攻撃に用いるルアーをより信ぴょう性が高く、関心を引きやすいものにしています。この事実は、情勢の重大な変化や最新の報道にも迅速に適応する、攻撃アクターの能力を示しています。

-

PlugXやCobalt Strikeといったペイロードの使用は、迅速な初期展開を可能にするシンプルで入手しやすいツールを好むという、この脅威アクターの傾向を示しています。

バーレーンへのミサイル攻撃を題材としたルアー

中東情勢が悪化し始めた翌日にあたる2026年3月1日、CPRはカタールの組織を標的とした攻撃キャンペーンの観測を開始しました。この攻撃キャンペーンは、紛争に関連するコンテンツをルアーとして利用し、地域で流れる正規の情報に溶け込むことを意図したものでした。

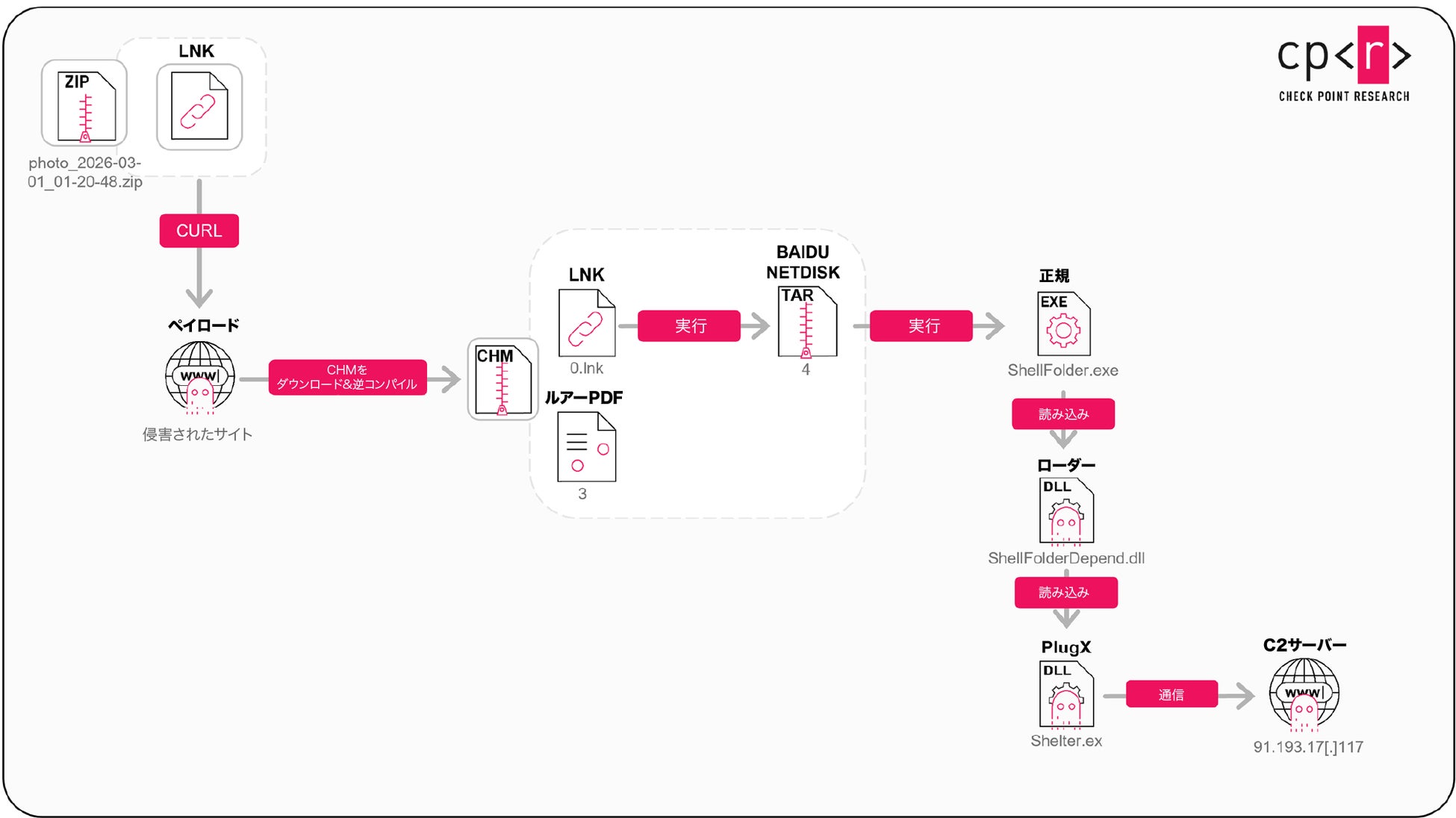

CPRが特定した最初の感染チェーンにおいて、脅威アクターは、バーレーンにある米軍基地への攻撃写真を装ったアーカイブファイルを配信していました。

アーカイブ内のLNKファイルが実行されると、非常に長い感染チェーンが開始されます。侵害されたサーバーに接続して次の段階のペイロードを取得し、最終的には正規のBaidu NetDisk(中国大手IT企業百度が提供するクラウドストレージサービス)のバイナリに対するDLLハイジャックを利用して、PlugXバックドアを展開します。

PlugXは、少なくとも2008年以降、複数の中国関連の脅威アクターと関連して用いられているモジュール型バックドアです。そのプラグインベースのアーキテクチャにより、リモートアクセスを確立し、ファイル窃取、画面キャプチャ、キーストロークの記録、リモートコマンド実行など、侵害後の幅広い機能を実行することができます。

PlugXサンプルは、設定暗号化キー「qwedfgx202211」と、日付形式のペイロード復号キー(本事例の場合は「20260301@@@」)を併用しています。これらのキーは、中国関連のAPTグループCamaro Dragonに帰属するとされる過去のキャンペーンでも確認されています。Camaro Dragonは、Earth PretaやMustang Pandaとして公開されているクラスターとも重複する活動を行うグループです。

特筆すべきは、この感染ベクトルがカタールでの攻撃キャンペーンに固有のものではなかったという点です。CPRはこの攻撃から数カ月前の2025年12月下旬、トルコ軍を標的とした攻撃でも同様の手法を確認しています。この一貫性は、この脅威クラスターがより広範な中東地域を対象とした標的設定を維持していることを示唆しており、現在の地域情勢によって新たな標的機会が生まれる中で、作戦活動がカタールの組織へと移行しつつあることを示しています。

湾岸地帯の石油・ガス施設への攻撃を題材としたルアー

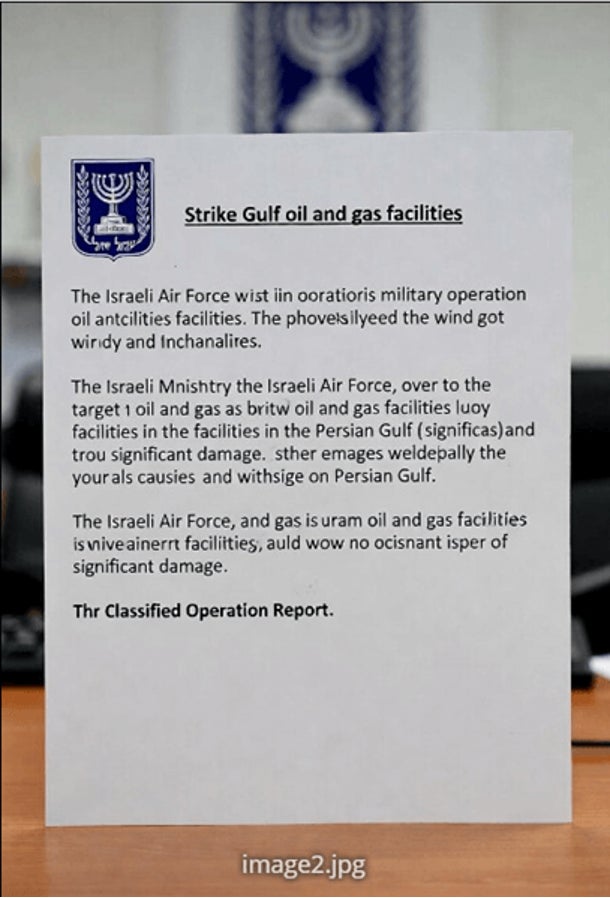

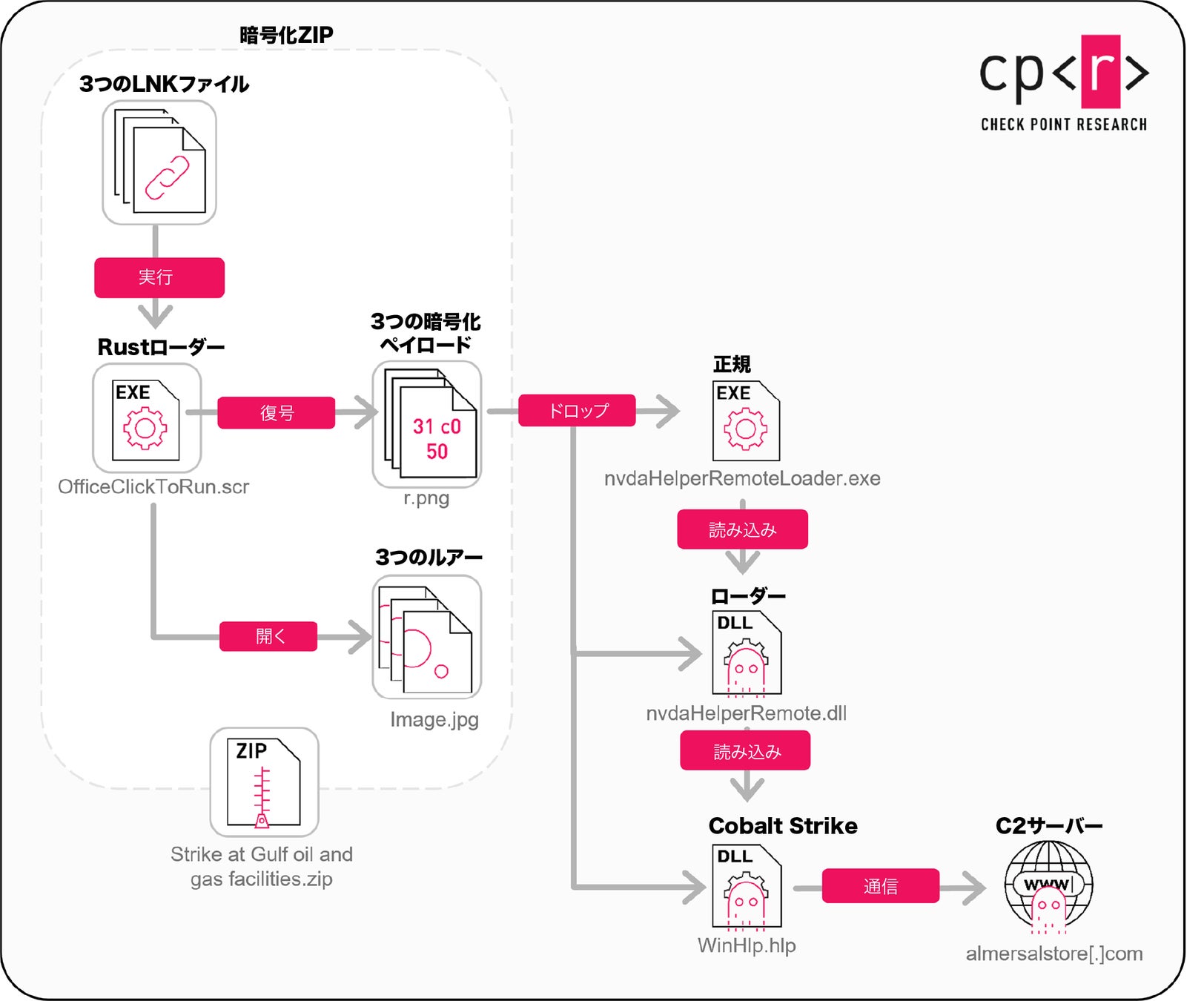

上述とは別の攻撃キャンペーンにおいて、CPRはカタールを標的としていると見られる別の攻撃を確認しました。この攻撃では、「Strike at Gulf oil and gas facilities.zip」(湾岸地帯の石油・ガス施設への攻撃)という名前のパスワード保護されたアーカイブが使用されており、電子メールを通じて配信された可能性があります。このキャンペーンでは、イスラエル政府を装った低品質なAI生成ルアーを用いて、これまでに確認されていないRustベースのローダーを展開しました。このローダーは、オープンソースのスクリーンリーダーNVDAのコンポーネントであるnvdaHelperRemote.dllのDLLハイジャックを悪用します。このコンポーネントの悪用は、中国関連のキャンペーンのごく限られた事例でしか確認されておらず、その中にはVoldemortバックドアを配布するキャンペーンに関連する中国寄りの活動や、2025年にフィリピンおよびミャンマーを標的として行われた一連の攻撃が含まれています。

このキャンペーンで展開された最終ペイロードはCobalt Strikeでした。Cobalt Strikeはペネトレーションテストツールとして広く知られ、悪意ある活動に転用されるケースが多く発生しています。

脅威アクターは、Cobalt Strikeを初期段階のペイロードとして頻繁に利用しており、新たに侵害したシステムやネットワークに対して迅速な偵察活動を行います。これにより環境を評価し、本格的な侵入活動を進めるべきかどうかが判断できます。

確度は低いものの、この攻撃は中国関連の活動であると評価されています。NVDAコンポーネントを利用したDLLハイジャック、Cobalt Strikeの使用、そしてKaopu CloudおよびCloudflareを通じて登録されたC2インフラは、これまで中国の脅威アクターに関連付けられてきたTTP(戦術・技術・手順)と一致しており、加えて攻撃のタイムスタンプもその評価を裏付ける状況証拠となっています。

展望:中国関連アクターの中東における標的の変化が示唆するもの

湾岸地域はこれまで、中東全体における中国関連の活動に関する公的な報道において、他の地域ほど顕著に取り上げられてきませんでした。しかし、上述した攻撃キャンペーンで観測された活動は、地域情勢の大きな変化によって、攻撃の優先順位が急速に再編される可能性があることを示唆しています。中東情勢の激化直後、CPRは少なくとも2つの別個の脅威アクターがカタールの組織を標的とし、急速に変化する地域の情報環境に溶け込むよう調整された紛争関連のルアーを用いていることを確認しました。これらの侵入活動は、中国関連の諜報アクターが地政学的な出来事に応じて、いかに迅速に活動の焦点を転換できるかを浮き彫りにしています。ほぼ即座にカタールへと焦点が移った事実が示すのは、地域の危機的状況に関連した機会主義的な情報収集だけではありません。複数の地域的および世界的な勢力と利害が交差する位置にある国家への、情報収集の優先順位における、より広範な変化の可能性を示しています。

本プレスリリースは、米国時間2026年3月9日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://x.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、AIを活用したクラウド型サイバーセキュリティプラットフォームを提供する大手プロバイダーとして、世界各国の10万を超える組織を保護しています。同社はInfinity Platformを通じてあらゆる場面でAIの力を活用し、業界最高レベルの検知率によってサイバーセキュリティの効率性と精度を高めることで、脅威を積極的に察知し、よりスマートかつ迅速な対応を実現します。同社の包括的なプラットフォームは、ワークスペースを保護するCheck Point Harmony、クラウドを保護するCheck Point CloudGuard、ネットワークを保護するCheck Point Quantum、そしてセキュリティオペレーションとサービスの連携を担うCheck Point Infinity Core Servicesで構成されるクラウド型テクノロジー群を備えています。チェック・ポイント・ソフトウェア・テクノロジーズの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの製品およびソリューションならびにLakeraの製品およびソリューションに関する見通し、Lakeraの機能を活用し統合する当社の能力、エンドツーエンドのAIセキュリティスタックを提供する当社の能力、チェック・ポイントの新たなGlobal Center of Excellence for AI Security設立に関する記述、そして買収の完了に関する記述が含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2025年3月17日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像