OSINT技術を用いた潜在リスク調査サービスの提供を開始

調査、診断サービスで培った経験、技術を用いて潜在リスク調査サービスとして提供いたします。

株式会社ファイブドライブ(本社:東京都千代田区、代表取締役社長:宮本 康広、以下「ファイブドライブ」)は、2023年8月1日、インターネット等に公開されている情報を収集・分析するOSINT技術を活用し、広範かつ潜在的なリスクを洗い出すサービスの提供を開始しました。

■本サービス開始の背景

現在のICT社会ではパンデミック対応や災害時の業務対応などが急務となっています。企業や組織はリモートワーク環境を整備し、業務の継続性と実施方法の柔軟性を確保するために努力しています。また、他企業との連携強化も重要であり、情報やリソースの共有を通じて協力体制を構築しています。

社会環境の変化に応じるように技術環境においてはSaaS*サービスをはじめとするさまざまなクラウドサービスの利用やSNSを活用したマーケティングがあらゆるビジネスに利用されており、企業が持つ情報資産は既存の枠を超えて外部へと広がり続けている状況です。その一方で、ダークウェブにおける個人情報、クレジットカード情報の流出やランサムウェアによる業務停止などの被害が増えており、企業では従来のシステムリスクに加え、外側にある情報資産に対するリスクの早期分析、セキュリティ対策の必要性が問われ始めています。

*SaaS:サース(Software as a Serviceの略)インターネット経由での、電子メール、グループウェア、

顧客管理、財務会計などのソフトウェア機能の提供をおこなうサービスのこと

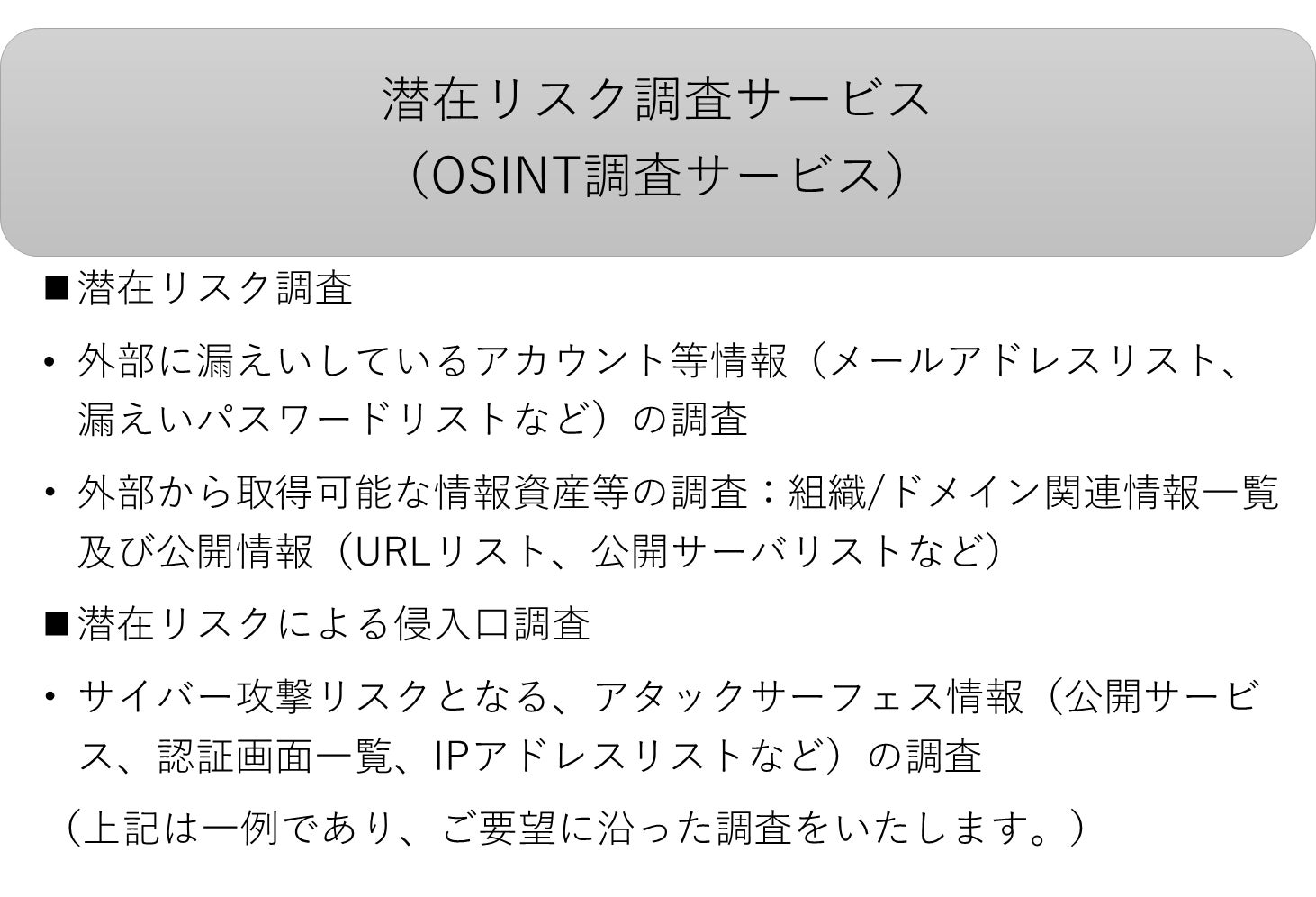

■本サービスの概要

本サービスでは、脆弱性診断や各種調査で培った経験・スキルをもとに公開情報を収集・分析し、潜在的なリスクを評価することで、お客様のリスク掌握、対策向上などに貢献します。

■サービス提供の流れ

提供詳細はページ下方の「参考情報」をご確認ください。

■サービス提供価格

本サービスは、お客様のご要望、状況をお聞きしたうえで調査項目から必要な調査を選定のうえ、お見積り額を算出いたします。

(価格イメージ)

・漏えいアカウント調査:1ドメイン18万円から

・外部情報資産情報調査:1ドメイン30万円から

・アタックサーフェス調査:ご相談ください

・ご要望に応じたカスタイマイズした調査:ご相談ください

※調査項目については、下方情報をご確認ください

■株式会社ファイブドライブについて

ファイブドライブは、何よりも大切なお客さまの「情報」をお護りするため、最新の知識と技術を持つ日本人スタッフにより、一件一件手作業で細部まで丁寧に診断します。あらゆる情報セキュリティを想定したサービスをご用意しておりますのでお気軽にご相談ください。

■本リリースに関するお問い合わせ先

株式会社ファイブドライブ 営業部

メール:sales@fivedrive.jp

TEL :03-5577-5030

【参考情報】

サービス概要(詳細)

1.潜在リスク調査(情報資産調査、アカウント情報調査)

インターネット等で一般的に公開されている情報を収集するOSINT技術を利用して、公開情報源から入手可能な調査対象組織の関連情報を収集・分析し、セキュリティ上の脆弱性や脅威を特定します。また、ダークウェブやGitHub、SNS等におけるパスワード等の認証情報やソースコード情報の漏えい有無についても調査します。

2.潜在リスクによる侵入口調査(公開情報を活用した外部からの攻撃リスクの調査)

OSINT技術をセキュリティ対策の手段として活用することで、組織に関連する外部の情報を収集し、インターネット上の公開情報やダークウェブなどから得られる情報を含めてリスクアセスメントを行うことで、多方面から組織のアタックサーフェスや潜在的な脅威の存在を特定可能となり、近年多発しているクラウドサービスに対する攻撃や漏えい情報を悪用した攻撃など新たな攻撃に対して迅速かつ効果的な対策を講じることができます。

サービス提供の流れ(詳細)

1.潜在リスク(OSINT)調査サービス提供の流れ

(1)事前確認

ヒアリングシートで必要情報の確認

(2)調査準備(1週間程度)

対象ドメインや企業名等の調査対象情報と調査項目を確定

(3)調査実施(1週間程度)

調査用途に応じた情報収集ツールによる調査と結果の分析、手作業による各情報源における関連情報の調査

(4)報告書作成(1週間程度)

調査結果で収集した情報の整理と関連性の整理・まとめ

(5)結果報告

結果報告書の提供

※実施期間は調査対象範囲など契約内容によって異なります。

主な調査項目

本サービスでは、お客様のご要望、状況をお聞きしたうえで調査項目から必要な調査を選定のうえ、お見積り額を算出いたします。

ご参考

ファイブドライブでは、各種監査、診断、調査サービスをご提供しています。

OSINT技術は、それらサービスとの親和性も高いことから、ご要望に応じて組み合わせての提供が可能です。(ペネトレーションテストとの組み合わせによる、多角的かつ網羅性の高いセキュリティ評価の実施例)

OSINT調査では、物理的なネットワークの制限を受けずにインターネット等の公開情報から広範な情報を収集できます。これにより、組織のインフラストラクチャ、従業員のアクティビティ、公開された脆弱性、組織が利用する外部サービスなど、ペネトレーションテスト単体よりも多角的なセキュリティ評価が可能になります。

すべての画像