チェック・ポイント・リサーチ、Microsoftのゼロデイ脆弱性を悪用したスパイ活動を発見

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point Software Technologies Ltd.、NASDAQ:CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、今年3月、トルコの大手防衛機関に対するサイバー攻撃の試みを発見したことを明らかにしました。

概要

-

CPRは、実際に悪用されていたWindowsの未知の脆弱性(CVE-2025-33053)を発見しました。

-

CPRによる責任ある情報開示を受けて、Microsoftは6月10日の定例アップデート(パッチチューズデー)でパッチをリリースしました。

-

このゼロデイ脆弱性は、中東およびアフリカの組織を標的とすることで知られる脅威グループ「Stealth Falcon」による標的型スパイ活動で使用されていました。

-

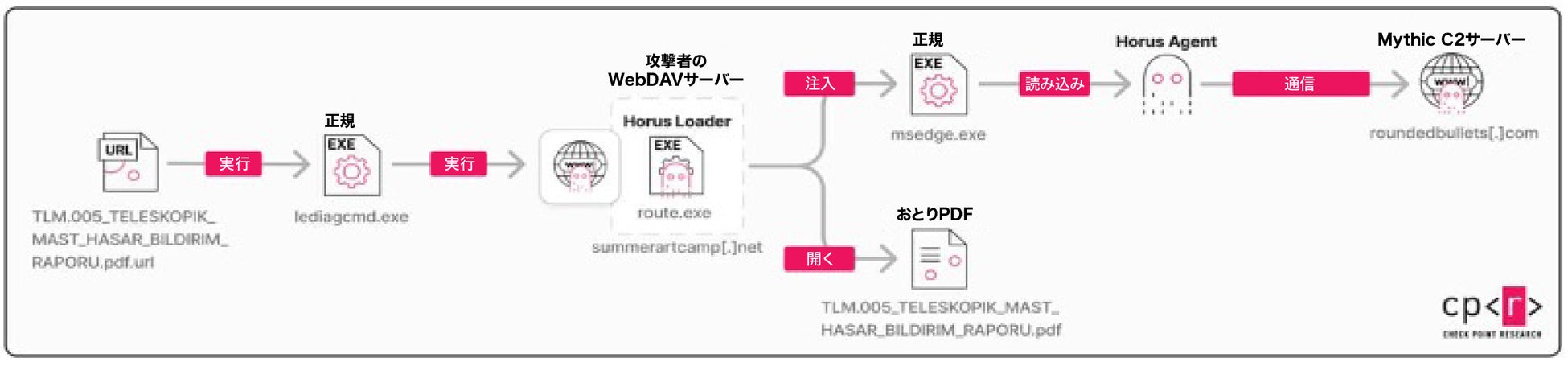

攻撃の流れは、攻撃者が管理するWebDAVサーバー上のマルウェアを密かに起動する偽装インターネットショートカット(.urlファイル)から始まり、その過程で正規のWindowsツールを悪用します。

-

この作戦では、検出を回避し、解析を妨害し、価値の高いターゲットにのみ選択的に動作するように設計された、高度なカスタムローダーとインプラントが展開されました。

2025年3月、CPRは、トルコの大手防衛機関に対するサイバー攻撃の試みを発見しました。攻撃者はWindowsの未知のリモートコード実行脆弱性を利用して、自分たちが管理するリモートのWebDAVサーバーからファイルを実行し、Windowsに組み込まれた正規のツールを悪用して悪意のあるコードを密かに実行していました。責任ある情報開示を受けて、Microsoftはこの脆弱性にCVE-2025-33053を割り当て、2025年6月10日にパッチチューズデーと呼ばれる月例のアップデートの一環としてパッチをリリースしました。

使用された手法、キャンペーンの背後にあるインフラ、そして標的とされた組織のプロファイルに基づいて、CPRは、この活動を確立されたAPTグループである「Stealth Falcon」によるものと特定しました。

本プレスリリースでは、同グループがCVE-2025-33053を悪用して、スパイ活動用に設計された広範なツールセットの一部である「Horus Agent」と呼ばれるカスタムビルドのインプラントを配布した手法を詳しく解説します。また、このキャンペーンが防御側、特に政府、防衛、重要インフラ組織を保護する担当者にとってどのような意味を持つかについても探っていきます。

Stealth Falconとは

Stealth Falcon(別名:FruityArmor)は、少なくとも2012年から活動している長期的なサイバースパイグループで、中東およびアフリカ全域の政治的・戦略的な組織を標的としてきた実績があります。Stealth Falconの戦術は時間の経過とともに進化してきましたが、政府および防衛部門の価値の高いターゲットに焦点を当てるという方針は変わっていません。現在、Stealth Falconはゼロデイエクスプロイト、カスタムマルウェア、配信メカニズムの使用で知られており、これらはすべて十分なリソースを持つAPTグループの特徴です。

攻撃の仕組み

攻撃は、軍事設備の損害に関するPDF文書に偽装された、標準的な.urlファイルから始まりました。トルコの大手防衛企業に関連する情報源からVirusTotalに提出されたこのファイルは、Stealth Falconが以前から何度も使用してきた手法であるフィッシングメールを介して配信された可能性が濃厚です。

このショートカットファイルを危険なものにしていたのは、攻撃者が管理するサーバーからコードを密かに実行する能力でした。攻撃者はWindowsのファイル実行の検索順序を操作し、Windowsに組み込まれたユーティリティを欺き、リモートサーバー上にホストされた悪意のあるプログラムを実行させました。

この手法により、Stealth Falconは感染チェーンの最初の段階で被害者のコンピューターに直接ファイルをドロップすることなく、コードを実行することが可能になりました。また、正規の信頼されたWindowsコンポーネントに依存して攻撃を実行することで、検出を回避することにも成功しました。

Horus Loader:スパイ活動のためのカスタマイズされた侵入ポイント

ショートカットファイルが起動されると、攻撃の次の段階が始まります。ここで登場するのが多段階ローダーであるHorus Loaderです。エジプトのハヤブサ(Falcon)の神にちなんで名付けられており、“Horus”はグループのコードネームに反映されています。

Horus Loaderは柔軟性と回避性を備えた設計となっており、以下のことが可能です。

-

感染チェーンの初期段階で残された痕跡を除去する

-

基本的な検出メカニズムを回避する

-

疑惑を避けるためにおとり文書をドロップして開く

-

最終的なスパイウェアのペイロードを密かに展開する

最終段階:Horus Agentの展開

被害者がおとり文書を閲覧している間、マルウェアはバックグラウンドで静かに動作を続けます。次に続くのは、この作戦で最も技術的に高度な段階のひとつである、Horus Agentと呼ばれるカスタムビルドのスパイツールの展開です。

カスタムビルドのバックドアマルウェア:Horus Agent

最後的なペイロードはHorus Agentで、レッドチーム演習で一般的に使用される正規のオープンソースのコマンド&コントロール(C2)フレームワークであるMythic用に作成されたプライベートインプラントです。

既成のマルウェアとは異なり、HorusはC++で記述され、ステルス性と柔軟性を念頭に一から開発されています。他の既知のMythicエージェントとは基本的な特性のみを共有しており、プラットフォーム上で機能するには十分ですが、コードの類似性に基づいて簡単に検出されたり帰属を特定されたりすることはありません。

インストールされると、Horus AgentはC2サーバーに接続し、Mythicフレームワークを使用して指示のポーリングを開始します。一部のコマンドはビルトインされていますが、Stealth Falconはステルス性と柔軟性に特化したカスタムコマンドもいくつか開発しており、静かに情報を収集し、最小限の検出でペイロードを実行する意図を示しています。

これまでに改造されたMythicエージェントとは異なり、Horusはカスタムビルドであると見られています。ステルス性、アンチ分析プロテクション、最小限のコマンドセットを重視し、ターゲットのフィンガープリントと更なるペイロードの選択的な展開に重点を置いています。この合理化された設計は、ターゲット環境と防御ツールの両方に対するStealth Falconの深い理解を示唆しており、グループが検出を回避しながら、より広範なツールセットを保護するのに役立っています。

結論:戦略的な影響を持つゼロデイ攻撃

Stealth Falconは進化を続けており、ゼロデイエクスプロイトCVE-2025-33053と正規のツール、多段階ローダー、カスタムビルドのインプラントを組み合わせた強力なキャンペーンを展開しています。WebDAVとWindowsの作業ディレクトリの動作の巧妙な悪用は、小さな設定ミスや見過ごされがちな機能でさえも武器化される可能性があることを浮き彫りにしています。

緩和策と防御

この攻撃は、プロアクティブな脅威検知、システムの動作の可視化、リアルタイムの保護の重要性を示しています。防衛、政府、重要インフラといった分野の組織にとって、標的型の脅威が継続的な懸念事項であることを改めて認識させるものです。この脆弱性の性質と、WindowsのコアAPIの動作との関連性を考えると、幅広いバージョンのWindowsに影響が及ぶ可能性があります。

組織の環境が侵害されているかどうかを判断するために、以下の項目についてログと監視システムを確認することをお勧めします:

-

一見無害に見えるURLファイルやLNKファイルを含むアーカイブ添付ファイル付き電子メール

-

デフォルトのWindowsプロセスによって起動される、WebDAVの異常な接続や未確認の接続

脆弱性を発見後、チェック・ポイントは問題が公表される前にお客様を保護するための対策を迅速に開発・展開しました。チェック・ポイントの侵入防止システム(IPS)、Threat Emulation、およびHarmony Endpointソリューションは、現在この脆弱性を標的とした悪用の試みを検出しブロックしています。CPRは、新たな活動を追跡し、脅威の状況が進化するにつれてタイムリーなアップデートを提供するため、グローバルテレメトリの監視を継続しています。

Stealth Falconのキャンペーンの詳細については、CPRの包括的なレポートをご覧ください。

本プレスリリースは、米国時間2025年6月10日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、デジタルトラストのリーディングプロバイダーとして、AIを駆使したサイバーセキュリティソリューションを通じて世界各国の10万を超える組織を保護しています。同社のInfinity Platformとオープンガーデン型エコシステムは、防止優先のアプローチで業界最高レベルのセキュリティ効果を実現しながらリスクを削減します。SASEを中核としたハイブリッドメッシュネットワークアーキテクチャを採用するInfinity Platformは、オンプレミス、クラウド、ワークスペース環境の管理を統合し、企業とサービスプロバイダーに柔軟性、シンプルさ、拡張性を提供します。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの将来の成長、業界におけるリーダーシップの拡大、株主価値の上昇、および業界をリードするサイバーセキュリティプラットフォームを世界の顧客に提供することについての当社の見通しが含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。ここでのリスクには、プラットフォームの機能とソリューションの開発を継続する当社の能力、当社の既存ソリューションおよび新規ソリューションにたいする顧客の受け入れと購入、ITセキュリティ市場が発展を続けること、他製品やサービスとの競争、一般的な市場、政治、経済、経営状況、テロまたは戦争行為による影響などが含まれています。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2024年4月2日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像