チェック・ポイント・リサーチ、YouTubeを悪用したマルウェア配信ネットワークを特定 3,000本以上の不正動画を削除し、マルウェア拡散を阻止

Googleとの直接的な連携により、YouTubeプラットフォームの信頼性を悪用したマルウェア配信キャンペーンの特定と摘発に貢献

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point® Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、インターネット上で最も信頼されているプラットフォームのひとつであるYouTubeに潜む大規模なマルウェア配信ネットワークを特定し、摘発しました。

概要

-

CPRは、偽アカウントや乗っ取られたYouTubeアカウントを悪用してRhadamanthysやLummaなどのインフォスティーラー(情報窃取型マルウェア)を拡散する大規模なマルウェア配信ネットワーク「YouTube Ghost Network」を摘発しました。

-

CPRの報告により、3,000本以上の不正動画が削除されました。これは、YouTube上で確認された中で最大規模のマルウェア拡散活動のひとつです。

-

この活動では、クラックされたソフトウェアやゲームのハック(不正な改造)を利用して被害者を誘い込み、マルウェアが仕込まれたパスワード保護された圧縮ファイルをダウンロードさせる手口が使われていました。

-

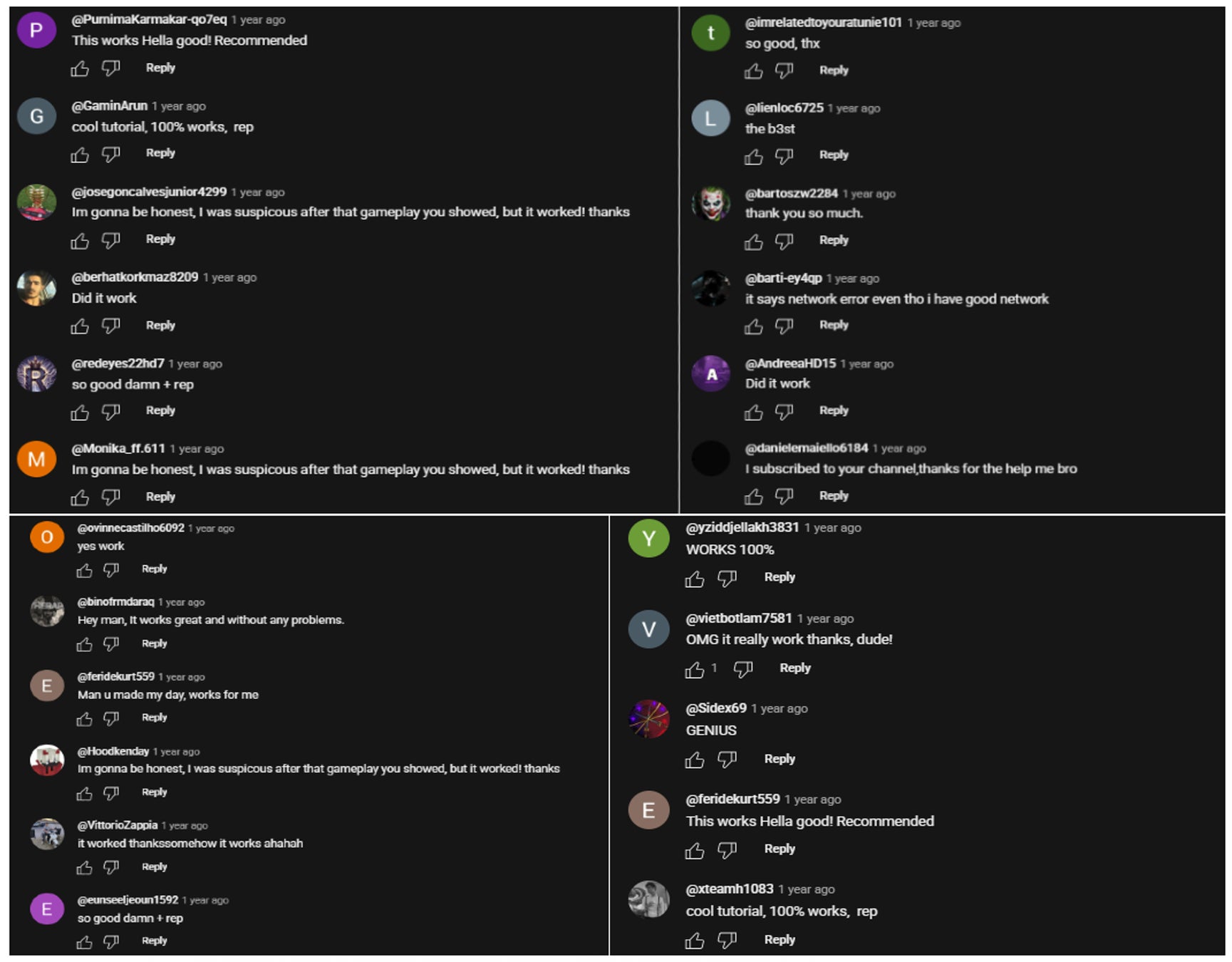

乗っ取られたアカウントを使って動画を投稿し、リンクを共有し、コメント欄に偽の推奨コメントを大量投稿することで、信頼性があるように見せかけていました。

-

調査の結果、サイバー犯罪者がソーシャルプラットフォームやエンゲージメントツールを悪用し、大規模にマルウェアを拡散させる手口が増加していることが明らかになりました。

YouTube Ghost Networkは、動画投稿プラットフォームYouTubeを悪用し、一見無害なチュートリアル動画やソフトウェアの無料デモによってマルウェアを拡散する、高度なマルウェア配信ネットワークです。この活動では、不正アクセスによって乗っ取られたYouTubeアカウントや偽のアカウントを使用し、RhadamanthysやLummaといったインフォスティーラー(情報窃取型マルウェア)を拡散していました。多くの場合、クラックされたソフトウェアやゲームのチートツールを装って配布されていました。

数カ月間にわたる調査の結果、CPRは3,000本以上の不正動画をGoogleに報告し、これらの動画が削除されたことで、主要なマルウェア配布の経路を遮断することに成功しました。

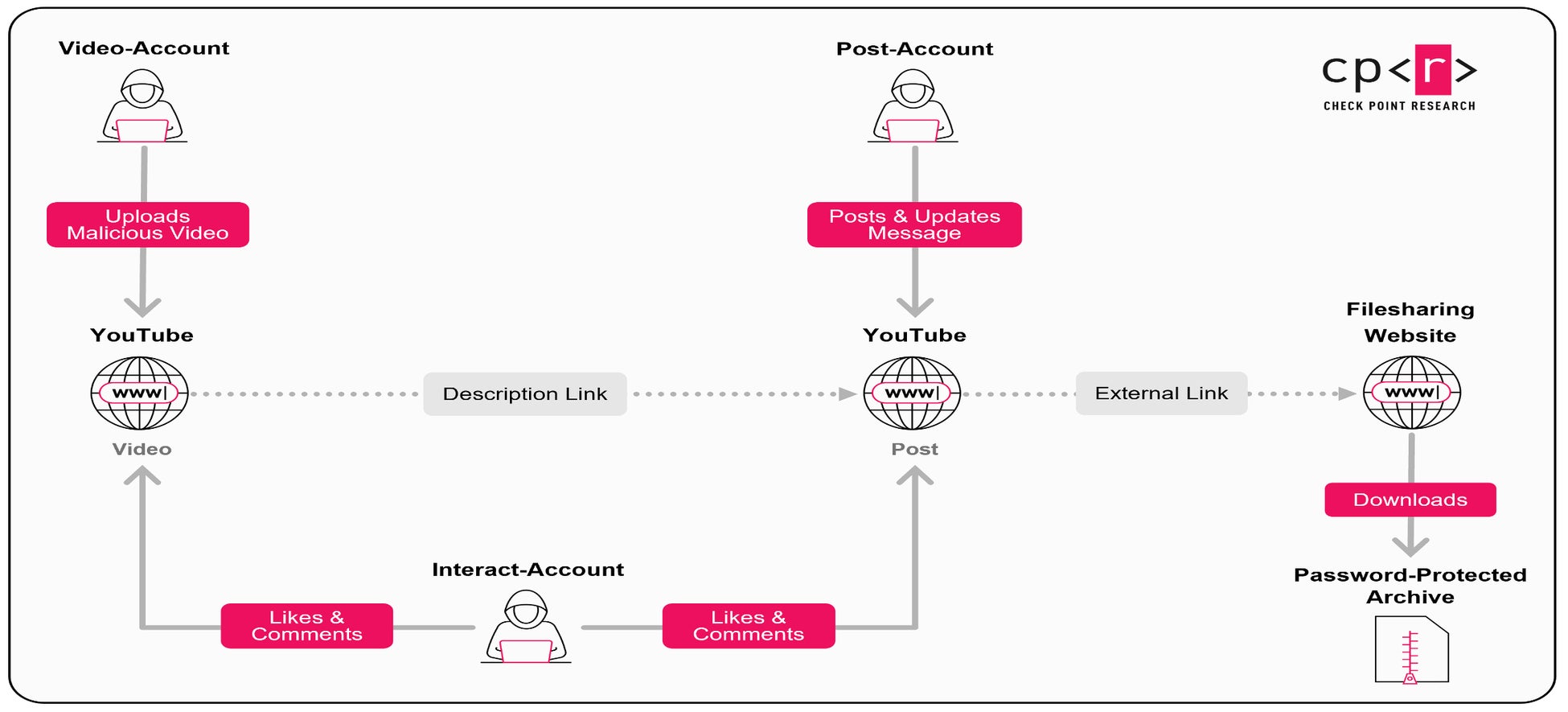

YouTube Ghost Networkの内部構造

YouTube Ghost Networkは無作為に集められた不正アップロードの集合体ではなく、信頼性があるよう見せかけるために意図的に設計された組織的なシステムであり、偽アカウントや乗っ取られたアカウントで構成されています。

アカウントは種類に応じて、それぞれ異なる役割を担っています。

-

動画アカウント:悪意あるファイルのダウンロードリンクを提示してダウンロード手順などを紹介する、チュートリアル形式の動画をアップロードする

-

投稿アカウント:コミュニティ投稿を通じて、パスワードや最新のリンクを公開する

-

コメント用アカウント:悪質な動画が安全であるよう見せかけるために、好意的なコメントや「いいね」を投稿する

このモジュール構造によって作戦の迅速な拡大が可能になり、一部のアカウントが停止されても耐えられるようになっているため、作戦のテイクダウンはより複雑になり、継続的に動画を削除する作業が必要になっています。

クラックされたソフトウェアで認証情報を窃取する

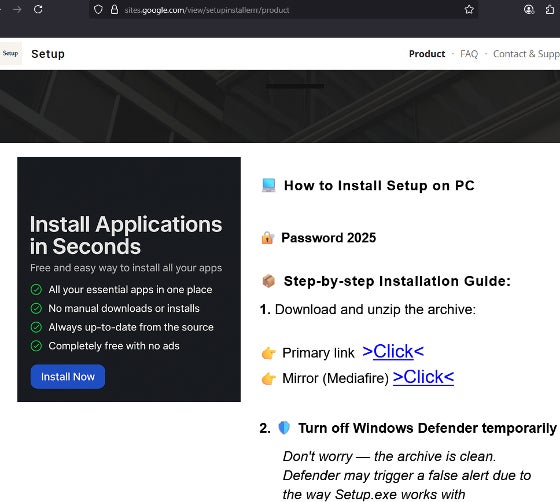

この作戦で被害者を誘い込むために特に多く用いられていたのは、Adobe PhotoshopやFL Studio、Microsoft Officeなどの無料版やクラック版のソフトウェア、あるいはRobloxなどで公開されたゲームのハックでした。

被害者は、次のような指示を受けていました。

-

DropboxやGoogleドライブ、MediaFire上でホストされたアーカイブをダウンロードする

-

Windows Defenderを一時的に無効にする

-

正規のソフトウェアと偽って配布されているマルウェアのファイルを展開し、インストールする

これらの情報窃取型マルウェアは、実行されると認証情報や暗号資産ウォレット、システムデータを検知を回避するために数日ごとに変更されるコマンド&コントロールサーバーへ送信していました。

YouTube Ghost Networkによる詐欺キャンペーンの事例

-

登録者12万9,000人のYouTubeアカウントが不正にアクセスされ、Adobe Photoshopのクラック版を紹介する動画を投稿し、29万1,000回の再生回数と1,000件以上の高評価を記録しました。

-

別の乗っ取られたチャンネルは暗号資産ユーザーを標的とし、Rhadamanthys スティーラーがホストされている偽のGoogleサイトのフィッシングページへと誘導していました。

-

脅威アクターは、リンクの一部が削除された後でも感染チェーンが持続するように、リンクとペイロードを定期的に更新していました。

活動の阻止と摘発

CPRはこの活動を1年以上にわたって追跡し、相互に関連する数千ものアカウント群とそのキャンペーンをマッピングしました。CPRは、Googleと連携して3,000本以上の不正動画を削除し、YouTube上でこれまでに確認された中でも最も拡散力の高いマルウェア配布手法のひとつを遮断しました。

今回の成果は、プロアクティブな脅威インテリジェンスとセキュリティ研究者およびプラットフォーム運営者の連携の重要性を示しています。これらの詐欺キャンペーンを特定し報告することで、CPRは数百万人もの潜在的な被害者を脅威から保護し、世界で最も広く利用されているプラットフォームのひとつであるYouTubeの信頼回復に貢献しました。

ターゲットの信頼を操作する手法

このキャンペーンは、サイバー犯罪戦略のより広範な変化を反映しています。攻撃者は、「いいね」やコメント、投稿などのエンゲージメント機能を利用することで、ソーシャルメディア上の信頼性を感染のツールに変えています。

従来のフィッシング攻撃とは異なり、これらの攻撃は本物の機能を用いているため、成功しやすくなっています。プラットフォームへの信頼を悪用する手口は、ソーシャルエンジニアリングの新たな領域です。「本物らしく見せる」こと自体が、攻撃の武器になっています。

脅威から身を守るための推奨事項

ユーザー

-

非公式のサイトやクラック版のソフトウェアをダウンロードしないでください。

-

インストールプログラムの要求があっても、ウイルス対策ソフトを無効化しないでください。

-

“無料”のソフトウェアには、たとえ高く評価されているものであっても、疑いの目を持って見るようにしてください。

プラットフォーム

-

不審なエンゲージメントパターンの自動検出機能を強化してください。

-

類似したURLを投稿している、相互に関連したアカウント群を特定してください。

-

サイバーセキュリティベンダーと連携し、脅威に対するプロアクティブな対策を実施してください。

チェック・ポイントによる保護

チェック・ポイントのThreat EmulationとHarmony Endpointは、RhadamanthysやLummaなどの情報窃取型マルウェア、ならびに当該詐欺キャンペーンで特定されたマルウェア配信チェーンに対する保護を提供します。これらのソリューションは、業界との連携と合わせて、脅威の発見から阻止までの時間を短縮します。

まとめ

YouTube Ghost Networkは、信頼がいかに大規模な悪用の対象となるか、そしてそれに対抗するための協力体制がいかに効果的であるかを示しています。

CPRは、詳細な調査と組織的な報告を通じて3,000本以上の不正動画の削除に貢献し、世界中のユーザーを感染から保護するとともに、セキュリティ企業と業界の連携によってプラットフォームの悪用を阻止できることを実証しました。

技術的な詳細と侵害指標(IoC)のリストについては、こちらからCPRの調査レポートの全文をご覧ください。

本プレスリリースは、米国時間2025年10月23日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://x.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、デジタルトラストのリーディングプロバイダーとして、AIを駆使したサイバーセキュリティソリューションを通じて世界各国の10万を超える組織を保護しています。同社のInfinity Platformとオープンガーデン型エコシステムは、防止優先のアプローチで業界最高レベルのセキュリティ効果を実現しながらリスクを削減します。SASEを中核としたハイブリッドメッシュネットワークアーキテクチャを採用するInfinity Platformは、オンプレミス、クラウド、ワークスペース環境の管理を統合し、企業とサービスプロバイダーに柔軟性、シンプルさ、拡張性を提供します。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの製品およびソリューションならびにLakeraの製品およびソリューションに関する見通し、Lakeraの機能を活用し統合する当社の能力、エンドツーエンドのAIセキュリティスタックを提供する当社の能力、チェック・ポイントの新たなGlobal Center of Excellence for AI Security設立に関する記述、そして買収の完了に関する記述が含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2025年3月17日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

このプレスリリースには、メディア関係者向けの情報があります

メディアユーザー登録を行うと、企業担当者の連絡先や、イベント・記者会見の情報など様々な特記情報を閲覧できます。※内容はプレスリリースにより異なります。

すべての画像

- 種類

- 調査レポート

- ビジネスカテゴリ

- アプリケーション・セキュリティネットワーク・ネットワーク機器

- ダウンロード